⚡警觉来袭|木马生成器核心揭秘!网络安全警示】最新盗号源码深度剖析与风险预防

- 云服务器供应

- 2025-08-01 16:41:21

- 3

⚡警觉来袭|木马生成器核心揭秘!——【网络安全警示】最新盗号源码深度剖析与风险预防

📢 开篇暴击:你的账号可能正在“裸奔”!

想象一下——你刚在咖啡馆连上免费WiFi,准备登录邮箱查看工作文件,手机突然弹出一条“您中奖了!点击领取”的弹窗广告,顺手一点,下一秒,你的Steam账号、加密货币钱包甚至网银密码,可能已经被打包发往某个暗网交易平台……

这不是恐吓,是2025年8月真实发生的网络安全危机!

根据火绒安全实验室最新报告,一种名为“Lumma Stealer”的窃密软件正卷土重来,其背后竟藏着完整的“木马生成器产业链”:

1️⃣ 源码泄露:黑产分子在黑客论坛明码标价出售木马生成器源码,支持自定义窃取范围(如仅针对Chrome密码/Steam账号);

2️⃣ 一键生成:攻击者输入目标邮箱、游戏平台等信息,系统自动生成钓鱼链接或伪装成“离线破解补丁”“高清壁纸包”的恶意文件;

3️⃣ 精准收割:木马运行后静默记录键盘输入、截取屏幕,甚至绕过短信验证直接拦截银行交易短信!

🔥 盗号木马生成器:黑产的“傻瓜式犯罪工具”

技术揭秘:木马如何伪装成“无害小绵羊”?

- 社交工程陷阱:

- 攻击者伪装成“Steam免费皮肤”“ChatGPT内测邀请”等诱饵,通过GitHub等平台传播恶意代码。

- 案例:某《壁纸引擎》用户因订阅含盗号病毒的“黄油”动态壁纸,导致Steam账号被盗,虚拟财产损失超2万元!

- 代码混淆与免杀:

- 最新变种采用XOR加密、代码打包技术,甚至能绕过Android 13以上的安全机制。

- 亚信安全截获的“银狐”木马变种,通过钉钉、微信传播钓鱼文件,注入内存后释放白加黑文件(如

libsmi.dll伪装成正常库文件)。

🛡️ 防范指南:给账号穿上“防弹衣”

个人用户必看:

1️⃣ 火眼金睛识破伪装:

- ❌ 警惕“破解版”“绿色版”软件,尤其是GitHub上标注“教育认证绕过”“AI工具破解”的代码库。

- ❌ 拒绝点击“Steam免费皮肤”“ChatGPT内测邀请”等诱导链接,正规平台不会通过短链接分发福利!

- ✅ 安装软件前用火绒安全扫描,它已拦截多起仿冒Sandboxie、WPS的投毒样本。

2️⃣ 系统与账号加固: - 🔧 微软7月更新修复了140个漏洞,其中14个高危漏洞(如CVE-2025-47981)可能被用于远程代码执行,赶紧升级!

- 🔒 启用双重验证(2FA),尤其是加密货币钱包和邮箱账号。

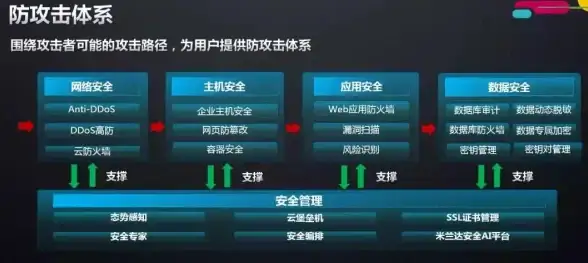

企业防御进阶:

1️⃣ 代码库全生命周期加密:

- 部署域智盾软件,实现文件创建/修改时自动加密,外发需审批,离职员工拷贝代码直接显示乱码。

2️⃣ 零信任架构拦截攻击: - 使用Check Point Harmony Endpoint,其零信任架构能拦截SSH/RDP会话中的代码窃取行为,连CEO访问核心代码库都得刷脸+动态令牌双重验证!

⚠️ 风险预警:这些信号说明你已中招!

- 🔍 浏览器历史记录出现陌生网站(如“Norlax AI”“Teampilot”等仿冒平台);

- 🔍 加密货币钱包地址被修改,或交易记录中出现未知转账;

- 🔍 邮箱收到“异地登录提醒”,但本人未操作。

应急处理三步走:

1️⃣ 立即修改所有关联账号密码,启用双重验证(2FA);

2️⃣ 用火绒安全全盘扫描,隔离StilachiRAT等后门病毒;

3️⃣ 企业用户联系域智盾客服,追溯文件外发记录,锁定泄密源头!

💡 未来趋势:AI与木马的“军备竞赛”

- 攻击方:黑客正利用AI生成逼真的钓鱼邮件,甚至通过语音钓鱼(Vishing)冒充IT支持人员诱骗员工授权恶意应用。

- 防御方:微软在Chrome中引入应用程序绑定加密(App-Bound Encryption),防止恶意软件窃取Cookie;DataVisor呼吁构建AI治理框架,平衡风控与用户体验。

📢 最后呼吁:转发这篇文章给家人朋友!

盗号木马生成器让黑客门槛越来越低,但我们的防御手段也在升级。“免费”的往往最贵,陌生的链接可能让你倾家荡产!多一人看到,就少一个受害者!

(信息来源:火绒安全实验室、微软安全中心、蚁景网安实验室2025年7月报告)

本文由 云厂商 于2025-08-01发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/506936.html

发表评论