上一篇

爆炸式攻击警告|CS服务器被炸揭秘与防护对策【网络安全聚焦】安全盲区需警惕

- 服务器推荐

- 2025-08-03 15:59:02

- 3

💥🚨 爆炸式攻击警告|CS服务器被炸揭秘与防护对策【网络安全聚焦】——安全盲区需警惕 🚨💥

🔥 攻击手法大揭秘:黑客的“精准爆破”新套路

-

薅羊毛式DDoS攻击

🎯 黑客利用Wing FTP服务器的0day漏洞(CVE-2025-47812),通过注入恶意Lua代码直接获取服务器root权限,再以服务器为跳板发起DDoS攻击。“先偷服务器钥匙,再让服务器自己打自己!”

💻 案例:2025年7月CS2服务器崩溃事件中,攻击者通过此手法导致全球玩家集体掉线,B站UP主@狂暴大婶直播时直呼:“我狙都擦好了,你跟我说服务器炸了?!” -

黑产KPI考核:炸服竟成“生意经”

💰 部分黑产团伙将炸服作为“KPI考核”目标,通过制造恐慌后兜售“防炸服插件”和“高防IP代理”,月流水高达百万,网友锐评:“这年头,连炸服都开始卷KPI了?”

-

物理攻击结合:服务器变“暖手宝”

🔥 某游戏公司CTO爆料,服务器曾因玩家用脚本疯狂读写数据,导致企业级SSD硬盘过热宕机,硬生生把服务器读成了“暖手宝”。

🛡️ 防护对策:三招让服务器“硬如磐石”

-

技术层:给服务器装“金钟罩”

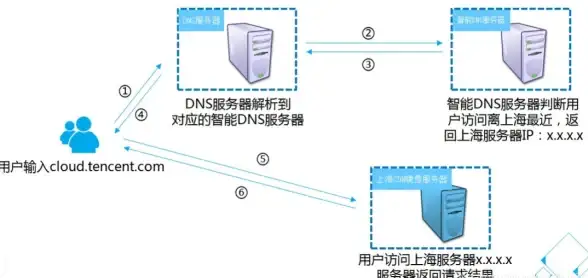

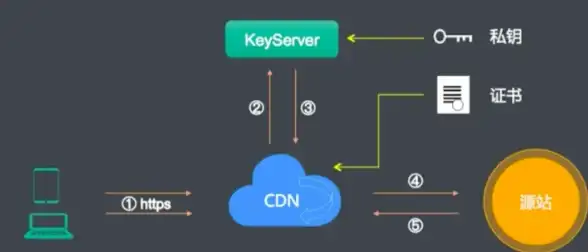

- 漏洞扫描+分布式防护:使用移动云“增强漏洞扫描”服务,支持毫秒级检测0day漏洞,搭配分布式架构实现“边挨打边回血”。

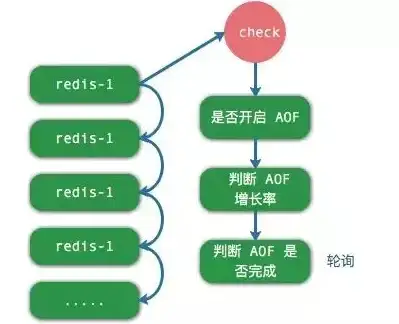

- AI行为监控:参考CS2官方做法,用AI实时监测玩家行为,发现“每秒破坏100方块”等异常操作直接封IP。

- 代码审计三件套:静态分析+动态测试+模糊测试,别等玩家发现“一键领全皮肤”的恶性漏洞才追悔莫及。

-

管理层:运维安全“细节控”

- 跳板机+双因素认证:连运维都要用“跳板机+双因素认证”,毕竟“内鬼”可比黑客难防多了。

- 散热改造:服务器机房温度超过30℃?赶紧配个“空调房”,避免硬件过热。

-

用户层:玩家也要“防身术”

- 关闭危险设置:禁用Steam“家庭共享”的陌生设备登录,游戏内别用“管理员密码123”这种弱智密码。

- 警惕外挂:7月已有超5000个CS账号因作弊被封禁,更可怕的是,某些外挂会偷偷“挖矿”,你的显卡可能在帮黑客“赚钱”。

⚠️ 安全盲区需警惕:这些坑你踩了吗?

- 轻信“防炸服插件”

🚫 黑客炸服后兜售的“防炸服插件”可能是骗局,购买前请三思! - 忽视物理防护

🌡️ 服务器机房温度超标、散热不良,可能成为攻击者的“帮凶”。 - 弱密码+无共享管理

🔑 “管理员密码123”和Steam“家庭共享”陌生设备登录,等于给黑客开“后门”。

🌐 行业趋势:攻击升级,防护也要“进化”

- 攻击链专业化:黑客在网络攻击链的初期侦察和武器化阶段投入更多精力,攻击服务提供商的供应链不断扩大。

- 云环境成重灾区:云应用程序遭受攻击的频率持续加剧,暗网上出售云信息的网络犯罪团伙日益增多。

- AI技术滥用:攻击者利用AI进行自动化网络钓鱼、生成式分析社交工程、AI驱动的密码喷洒攻击等。

💡 服务器安全不是“玄学”,是“科学+细节”

- 硬件要稳:企业级设备+液冷散热,避免“暖手宝”悲剧。

- 代码要硬:AI监控+最小权限,堵住漏洞。

- 玩家要精:关共享+强密码,别当“人肉漏洞”。

📢 最后送大家一句真理:“没有炸不穿的服务器,只有不努力的防护!” 赶紧转发给你的“猪队友”服务器管理员,毕竟——服务器炸了,大家都没得玩! 💪

本文由 风见英奕 于2025-08-03发表在【云服务器提供商】,文中图片由(风见英奕)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/526960.html

发表评论