内网安全聚焦|提升防护力—APR防火墙应用秘笈|安全防线强化

- 云服务器供应

- 2025-07-29 10:41:10

- 5

🔒【内网安全聚焦】当财务部小王发现公司系统突然卡顿,打印机莫名其妙吐出乱码文件时,他万万没想到,这竟是黑客利用ARP欺骗发起的内网渗透攻击前兆,在数字化办公普及的今天,90%的企业网络攻击都始于内网防线疏漏,本文带你解锁APR防火墙的终极防护秘籍,手把手教你筑牢企业数字资产的“马奇诺防线”!

🚨 内网安全警报:你的数据正在“裸奔”!

微软2025年7月安全报告显示,当月修复的140个漏洞中,特权提升漏洞占比高达38%,攻击者只需突破单台内网设备,就能像多米诺骨牌般控制整个局域网,盐城移动安全团队曾创下7×24小时拦截18500次攻击的纪录,其中60%的攻击源自内部员工的弱口令和未授权设备接入。

🛡️ APR防火墙实战秘籍:从青铜到王者的进阶之路

🌟 基础防护:三步构建ARP欺骗“金钟罩”

-

IP-MAC静态绑定

进入防火墙“ARP防御”模块,像给手机通讯录存联系人一样,将核心设备(服务器、交换机、财务PC)的IP与MAC地址永久绑定,当攻击者伪造ARP包时,防火墙会像门卫一样弹出气泡警告:“此IP已被老板认证,陌生设备请绕行!” -

冲突攻击拦截

开启“拒绝IP冲突”功能,当检测到两个相同IP在线时,自动阻断后接入设备,某电商企业曾因此功能成功拦截物流商笔记本携带的恶意软件,该软件试图伪装成财务PC窃取订单数据。

-

动态缓存校验

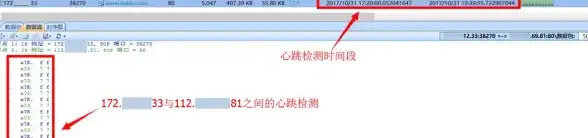

设置每60秒自动对比系统ARP缓存与防火墙记录,差异超过3条立即触发告警,这项功能曾帮助某制造企业及时发现车间PLC设备被植入恶意ARP应答包。

🔥 高级玩法:打造立体化防御矩阵

-

端口级管控

在“防火墙设置”中关闭高危端口(如445/135/139),仅允许财务部访问数据库的3306端口,某银行通过此策略将勒索病毒传播速度降低87%。 -

协议深度检测

启用“TCP/UDP协议过滤”,阻止非标准端口的异常通信,某科技公司曾因此捕获研发部测试机向境外IP发送的加密数据包,经查为内部人员窃取算法模型。 -

联动防御

将APR防火墙与IDS入侵检测系统组队,当检测到异常流量时,自动切换防火墙至“严防模式”,某游戏公司借此组合拳在DDoS攻击中实现零掉线。

📊 实战案例:天津电商巨头的“零信任”内网革命

年交易额80亿的某电商巨头,通过部署Ping32平台实现:

- 动态VLAN隔离:研发部访问数据库自动切换加密通道,财务部连接网银U盾强制走专线

- AI行为基线:自动识别凌晨3点批量导出客户信息的异常操作,曾精准拦截一起内部数据贩卖事件

- 沙箱审计:第三方物流商接入时,系统自动分配虚拟桌面,所有操作录像存档备查

💡 防护力MAX的黄金法则

- 固件更新强迫症:每月15日设为“防火墙升级日”,2025年7月微软补丁修复的CVE-2025-47981漏洞,及时更新可阻断90%的SPNEGO协议攻击

- 日志考古学:每周抽查防火墙日志,重点关注“被拒绝连接”记录,某医院曾从3000条日志中挖出护士站电脑被植入远控木马的证据

- 员工意识升级:每季度开展“钓鱼邮件模拟战”,某车企通过此方法将员工点击恶意链接率从23%降至3%

🔮 未来预警:量子计算时代的内网防御

随着量子计算机逐步商用,传统RSA加密面临破解风险,建议企业提前布局:

- 抗量子算法迁移:在防火墙配置中启用NIST标准化的CRYSTALS-Kyber算法

- 零信任架构深化:实现“一次一密”的动态认证,即使密码泄露也无法横向移动

- AI威胁猎杀:部署基于大模型的异常检测系统,将威胁发现时间从天级缩短至分钟级

📌 内网安全没有“一劳永逸”,只有“持续进化”,从今天开始,用APR防火墙筑起第一道数字长城,让黑客的攻击链在内网门口就彻底断裂!你的每一次规则优化,都是给企业数据穿上的一件防弹衣。

本文由 业务大全 于2025-07-29发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/475178.html

发表评论