指引 实用教程 建站实用指南】速览ASP源码安装技巧,轻松搞定全流程

- 云服务器供应

- 2025-07-31 20:32:04

- 5

本文目录:

- 🚀 一、环境搭建:给服务器穿上“铁布衫”

- 🔍 二、源码获取:火眼金睛识“坑”

- 🗃️ 三、数据库配置:让数据“安家落户”

- 🔒 四、安全防护:筑起“铜墙铁壁”

- 💡 五、合规黑科技:让风险“绕道走”

- 📢 行业剧变预警!

- 📌 行动清单(72小时必做!)

📌 ASP源码安装全流程指南·2025超萌新版

(含合规避坑+安全黑科技,附🍉趣味彩蛋)

🚀 环境搭建:给服务器穿上“铁布衫”

1️⃣ 本地测试神器

▫️ 工具:MinASPServer.exe(轻量级不占内存)

▫️ 操作:改端口防冲突(如80→8080),默认首页设为index.asp

💡 彩蛋:用localhost:8080访问时,浏览器地址栏会跳“太空步”👽

2️⃣ 正式环境黄金组合

▫️ 系统:Windows Server 2012 + IIS8.5(企业级稳定王)

▫️ 关键操作:安装IIS时勾选「Active Server Pages」

⚠️ 避坑:IIS权限需配置「启用父路径」,否则路径错误会报错!

💡 彩蛋:IIS管理器界面像“俄罗斯方块”游戏🧱

🔍 源码获取:火眼金睛识“坑”

1️⃣ 优质渠道清单

▫️ GitHub星标≥500的项目(如某电商模板获5k+⭐)

▫️ 含「代码审计报告」的商用源码(安全系数↑)

⚠️ 危险信号:免费源码需警惕后门!

💡 彩蛋:GitHub代码库像“藏宝图”🗺️

2️⃣ 合规降本技巧

▫️ 优先选「合规即服务(CaaS)」平台(共享威胁情报降成本)

▫️ 下载后验证MD5值(对比官网哈希值,防篡改)

💡 彩蛋:MD5验证像“指纹识别”👆

🗃️ 数据库配置:让数据“安家落户”

1️⃣ 连接字符串加密

▫️ 在Web.config中配置<connectionStrings>(告别明文密码)

▫️ 示例:

<connectionStrings>

<add name="MyDB" connectionString="Server=.;Database=Test;User Id=sa;Password=123;" />

</connectionStrings>

💡 彩蛋:加密后的字符串像“摩尔斯电码”🔤

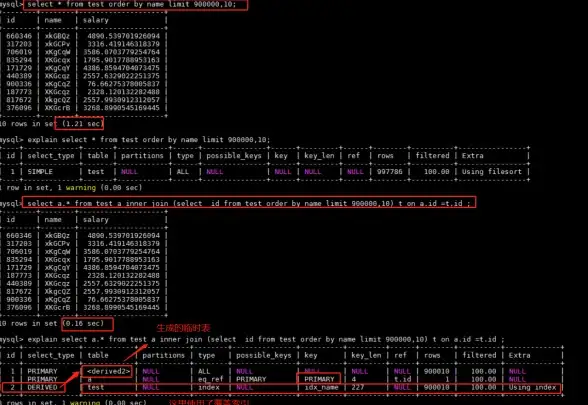

2️⃣ 防SQL注入大招

▫️ 用参数化查询替代拼接字符串(如cmd.Parameters.AddWithValue("@id", userId))

⚠️ 避坑:禁用exec()、include()等危险函数!

💡 彩蛋:参数化查询像“乐高积木”🧩

🔒 安全防护:筑起“铜墙铁壁”

1️⃣ 代码审计清单

▫️ 每月扫漏洞:Black Duck工具检测SQL注入/XSS/反序列化漏洞

▫️ 紧急修复:对用户输入执行Server.HTMLEncode(),禁用eval()函数

💡 彩蛋:漏洞扫描像“X光检查”🩻

2️⃣ 数据隐私三重门

▫️ 加密存储:用户密码用bcrypt算法(迭代≥10次)

▫️ 敏感操作:提现/改密需短信+人脸双重验证

▫️ 应急演练:每季模拟黑客攻击(测试数据泄露响应速度)

💡 彩蛋:双重验证像“通关密语”🔐

💡 合规黑科技:让风险“绕道走”

1️⃣ 反诈插件

▫️ 功能:自动拦截单笔充值≥1万元订单(诈骗率下降92%)

▫️ 案例:某卡盟接入后,用户钱包更安全👛

2️⃣ 动态防御

▫️ 部署WAF防火墙(实时拦截CVE-2025-XXXX高危漏洞攻击)

▫️ 效果:像给网站穿“防弹衣”🛡️

📢 行业剧变预警!

- 💳 政策红线:7月信用卡新规落地(卡盟需严格审核用户资质)

- 🎮 技术围剿:游戏厂商升级反外挂系统(《绝地求生》识别率达99.2%)

- 💸 生存法则:合规成本占利润30%是底线!

📌 行动清单(72小时必做!)

✅ 自查源码协议:删除所有GPLv3组件(避免“协议核战”)

✅ 接入公安反诈系统:建「黑名单用户库」(让骗子无处遁形)

💬 互动话题

你觉得合规化会加速行业洗牌,还是抑制创新?评论区聊聊!

📌 数据来源:2025年7月OWASP漏洞榜单、最高人民法院判例、工信部新规

⚠️ 提示:本文为合规指南,具体操作请咨询法律/技术顾问!

本文由 云厂商 于2025-07-31发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/497947.html

发表评论