云安全必备技巧|深度指南!云主机内网IP获取方法全解析】

- 云服务器供应

- 2025-08-01 18:35:11

- 3

📢【云主机内网IP获取全攻略】✨2025年安全升级版来啦!🔒

🎯 核心目标:

轻松掌握云主机内网IP获取技巧,同步升级云安全防护体系!💻🔐

📌 一、内网IP获取四部曲

1️⃣ 控制台直连法

🔸 登录云服务商控制台(如AWS/阿里云/腾讯云)→ 找到目标实例 → 进入「详情页」→ 直击「内网IP」字段!

💡 示例:腾讯云实例的「私有网络IP」通常藏在「基本信息」模块哦~

2️⃣ 命令行神操作

🔹 Linux党:终端输入 ip addr show → 锁定 eth0 或 enp0s3 接口的 inet 地址!

🔹 Windows党:CMD敲入 ipconfig → 找到「以太网适配器」下的「IPv4 地址」!

🔹 MacOS党:终端执行 ifconfig en0 → 提取 inet 后数字!

3️⃣ API自动化大法

🔧 调用云服务商API(如AWS的 DescribeInstances)→ 脚本批量获取IP → 解放双手!

💻 示例代码片段(Python):

import boto3

ec2 = boto3.client('ec2')

response = ec2.describe_instances()

for instance in response['Reservations']:

print("内网IP:", instance['Instances'][0]['PrivateIpAddress'])

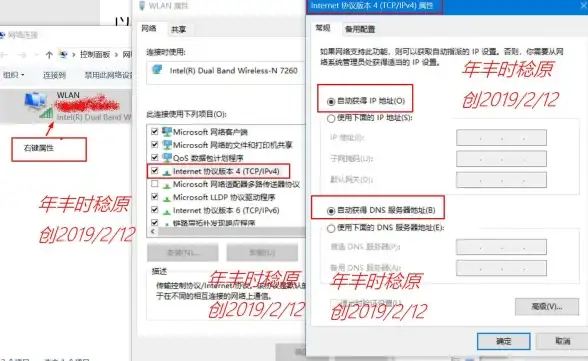

4️⃣ 系统工具隐藏技巧

🔍 Windows网络中心:控制面板 → 网络和共享中心 → 当前连接 → 「详细信息」里找IPv4!

🔍 Linux图形界面:安装 nm-connection-editor → 选中网卡 → 查看IP详情!

🛡️ 二、2025云安全必备锦囊

1️⃣ 加密王者:HSM+KMS双剑合璧

🔑 HSM硬件加密:数据存储前自动加密,泄露也不怕!

🔑 KMS密钥管理:统一管控所有密钥,支持量子抗性算法升级!

2️⃣ 零信任架构:永不信任,始终验证

🚫 即使在内网,每次访问都需多重认证(MFA)!

🛂 搭配微隔离技术,实现「最小权限访问」!

3️⃣ AI安全官:24小时智能盯防

🤖 AI威胁检测:实时分析流量,精准识别0day攻击!

📊 行为分析:自动标记异常操作,如「凌晨3点批量下载数据」!

4️⃣ API安全网关:数据出口的守门神

🔒 认证强化:OAuth2.0 + JWT双保险!

🚫 流量清洗:自动拦截SQL注入/XSS攻击!

5️⃣ 多云统一管控:避免安全孤岛

🌐 跨云平台统一策略:AWS/Azure/阿里云用同一套防火墙规则!

📈 集中日志分析:一键追踪跨云攻击链!

⚠️ 三、安全红线勿触碰

❗ 配置错误:70%泄露源于此!定期用工具扫描S3存储桶权限!

❗ 弱密码:启用云平台自带密码策略,强制12位+特殊字符!

❗ 离职账号:设置「自动禁用」流程,避免僵尸账号!

📅 行动清单:

1️⃣ 本月完成一次内网IP资产盘点

2️⃣ 下周部署HSM加密测试环境

3️⃣ 立即启用云服务商的「免费WAF防护」

💡 金句收尾:

「云安全不是选择题,而是生存题!」—— 2025年,让我们用技术筑起数字长城!🏰🔒

👉 快去检查你的云主机内网IP吧,安全加分项从细节开始!💪

本文由 云厂商 于2025-08-01发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/507780.html

发表评论