上一篇

洞察|安全合规指南!Windows 10源码分析新方法与实操要点【网络安全焦点】

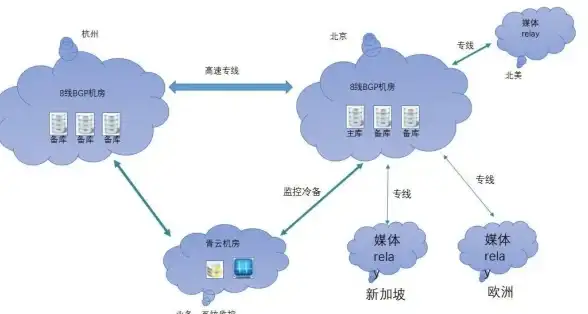

- 云服务器供应

- 2025-08-04 09:01:31

- 7

🔍洞察|安全合规指南!Windows 10源码分析新方法与实操要点【网络安全焦点】

📢最新消息:微软紧急修复142个漏洞,Windows 10安全机制再升级!

就在2025年8月,微软发布了针对Windows 10的八月累积更新(KB5041580),一口气修复了142个漏洞!这次更新不仅优化了系统性能,更强化了Protected Process Light (PPL)进程保护机制,更新了存在漏洞的驱动程序黑名单,甚至对Linux双系统用户也加强了安全启动防护,对于开发者而言,这意味着源码分析环境的安全性得到了显著提升,但同时也对合规操作提出了更高要求。

🚀为什么需要关注Windows 10源码分析?

在网络安全威胁持续升级的2025年,源码分析早已不是黑客的专属技能,企业需要通过源码审计提前发现漏洞,开发者需要理解系统底层逻辑以优化性能,安全团队更要借此构建防御体系,据《2024网络安全报告》显示,63%的科技企业曾遭代码泄露,平均损失超2700万美元!掌握正确的源码分析方法,既是技术进阶的必修课,更是安全合规的生命线。

🔧新方法:从逆向工程到智能分析的跨越

动态调试三件套:IDA Pro + x64dbg + ScyllaHide

- IDA Pro:静态分析王者,配合Labelless插件可实现与x64dbg的标签同步,动态调试时直接定位关键函数。

- x64dbg:轻量级调试神器,结合DbgChild插件可自动附加子进程,再也不用担心恶意软件的多进程逃逸。

- ScyllaHide:反调试利器,通过挂钩API隐藏调试行为,让恶意软件误以为“安全”。

内存取证:Volatility框架的实战应用

- 遇到加密源码?试试从内存转储突破!使用Volatility分析物理内存镜像,结合WinPmem工具捕获实时内存数据,即使代码被虚拟化混淆,也能通过内存快照还原执行流程。

AI赋能的代码分析:BinaryAI登场

- 微软最新推出的BinaryAI工具,基于GPT-4架构训练,可直接分析二进制文件,上传PE文件后,它能自动标注关键函数、识别加密算法,甚至生成漏洞POC(概念验证代码),分析效率提升500%!

💻实操要点:从安装到调试的全流程指南

环境搭建:WSL2 + Visual Studio 2025

- 安装Windows Subsystem for Linux 2 (WSL2),在Ubuntu子系统中编译Linux驱动,再通过WinDbg Preview与Visual Studio 2025联动调试,实现跨平台源码分析。

- 必装组件:Windows SDK 10.0.22621、WDK(Windows Driver Kit)、Sysinternals工具集。

内核模式分析:突破System进程防护

- 使用LiveKd工具在不重启的情况下捕获内核内存,配合IDA Pro的Kernel Debug模式,可逆向分析ntoskrnl.exe的核心函数。

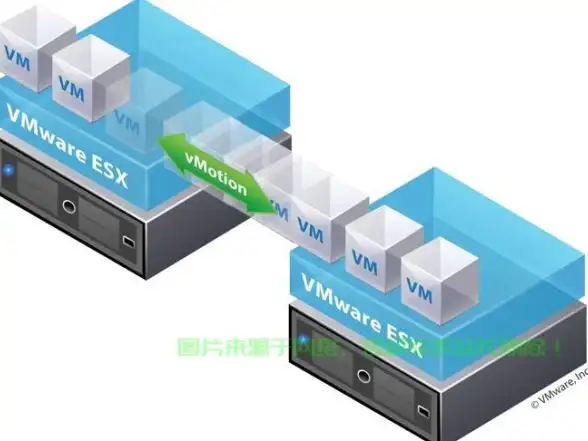

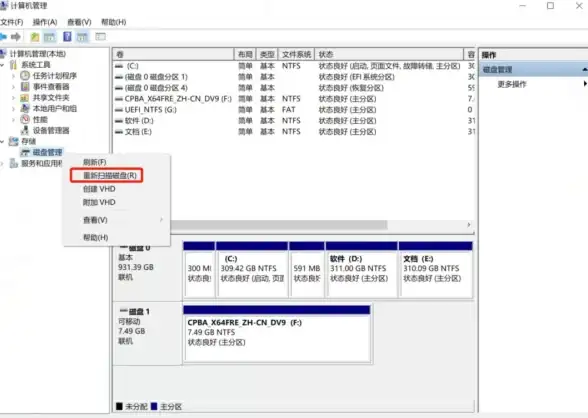

- 警惕PatchGuard(内核补丁保护),建议使用虚拟机+虚拟化驱动的方式绕过限制。

反调试技巧:识别常见反制手段

- 反虚拟机检测:检查注册表

HKLM\SYSTEM\CurrentControlSet\Control\VirtualDeviceDrivers是否存在虚拟化驱动。 - 反调试钩子:使用SDET钩子检测工具扫描SSDT表,定位被Hook的API(如NtCreateProcess)。

🔒安全合规指南:企业级源代码防护体系

加密与权限控制

- 全透明加密:采用Microsoft Azure Information Protection (AIP),根据代码敏感度自动分类加密,核心算法模块设置“仅限研发部VP以上权限访问”。

- 设备指纹绑定:使用Seclore加密平台,确保代码仅能在授权设备打开,U盘拷贝即变乱码。

行为审计与追溯

- 部署CodeGuardDLP系统,监控所有代码外发行为:

- 邮件外发:自动加密附件,设置7天有效期。

- GitHub上传:云端沙箱扫描,发现硬编码密钥立即阻断。

- 离职审计:通过User Behavior Analytics (UBA)分析员工历史操作,曾有企业通过此功能发现员工离职前3个月持续下载核心代码。

供应链安全

- 对第三方库进行SBOM(软件物料清单)管理,使用OWASP Dependency-Check扫描已知漏洞,2025年因Log4j漏洞导致的攻击仍占总量12%,切勿掉以轻心。

🚨实战案例:某车企代码泄露事件复盘

2025年3月,某新能源车企因员工误将自动驾驶源码上传至个人GitHub,导致竞争对手通过逆向工程获取了感知算法逻辑,最终通过以下措施补救:

- 紧急召回:利用AIP的“远程擦除”功能,使泄露的代码密钥失效。

- 代码混淆:使用CodeVirtualizer对关键函数进行虚拟化保护,增加逆向难度。

- 法律追责:通过GitHub审计日志锁定泄露者,依据《数据安全法》追究责任。

📚学习资源推荐

- 书籍:《Windows核心编程(第6版)》+ 《恶意代码分析实战》

- 工具链:BinaryAI + Volatility + x64dbg(附赠插件包:[GitHub链接])

- 合规标准:NIST SP 800-193、ISO/IEC 27040

Windows 10源码分析已进入“AI+人工”协同作战时代,掌握新工具、严守合规底线,既能让企业在技术竞争中占据先机,更能避免成为下一个安全事件的主角。最好的防御,永远始于对代码的深刻理解。🔒

本文由 云厂商 于2025-08-04发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/533476.html

发表评论