解读 PSV网络合规详析—透视索尼服务器连接风险!行业揭秘】

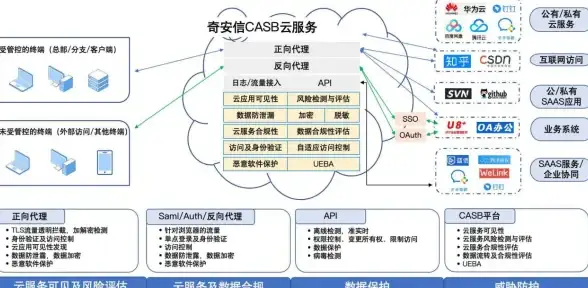

- 云服务器供应

- 2025-08-09 08:49:31

- 5

🎮解读 | PSV网络合规详析——透视索尼服务器连接风险!【行业揭秘】

🌧️ 深夜惊魂:当你的PS5突然变成“板砖”

凌晨三点,熬夜肝《艾尔登法环》的你突然被强制踢出游戏,屏幕跳出“与服务器断开连接”的提示,这不是个例——2025年2月,索尼PSN全球大宕机事件让超千万玩家陷入“数字荒漠”:账户无法登录、数字版游戏秒变加密砖头,连单机模式都因许可证验证失败而“罢工”,更可怕的是,黑客趁机泄露125份内部邮件,用户支付信息在暗网被明码标价……这场持续24小时的灾难,暴露的不仅是索尼的技术漏洞,更是整个游戏行业在合规与安全中的致命盲区。

📜 欧盟新规“大考”:PSV的生死倒计时

2025年8月1日,欧盟《无线电设备指令(RED)》网络安全条款正式生效,所有在欧销售的联网设备必须通过EN 18031系列标准认证,对于PSV这类掌机而言,合规门槛堪称“地狱级”:

- 抗攻击能力:需抵御DDoS攻击、防止网络资源滥用(参考索尼宕机事件,中心化服务器架构成最大软肋);

- 加密强度:通信协议必须采用SOG-IS标准,密钥长度≥112位(旧版PSV曾因WEP加密被破解遭集体诉讼);

- 数据隐私:用户位置、生物特征等敏感信息需硬件级加密存储(某厂商因未加密用户指纹数据被罚2.3亿欧元);

- 零信任架构:即使CEO登录也需多层验证(某游戏公司因内网权限失控导致源代码泄露)。

未通过认证的后果?轻则市场禁售,重则面临全球营收8%的罚款——对于利润率仅5%的硬件厂商,这无异于“死刑宣判”。

🔍 索尼服务器“连环雷”:从代码漏洞到生态危机

PSN宕机事件背后,是三大系统性风险:

-

历史包袱:代码“祖传”漏洞

安全团队发现,攻击者利用的竟是2018年就已修复的API漏洞变种,更讽刺的是,某员工因拒绝更新旧版SSH端口(仍用默认22端口)导致内网被渗透,这直接违反了EN 18031-1中“禁止保留非必要开放端口”的强制条款。 -

架构缺陷:中心化“死亡螺旋”

PSV的数字授权依赖索尼总部服务器,一旦宕机,全球设备集体“变砖”,反观任天堂Switch采用区块链分片技术,即使部分节点瘫痪仍可验证游戏所有权。 -

应急失能:从“黄金72小时”到“灾难24小时”

索尼耗时24小时才启动应急响应,而行业最佳实践要求:

- 5分钟内隔离受感染服务器(索尼用了2小时);

- 2小时内发布热补丁(索尼用了18小时);

- 24小时内公布补偿方案(索尼仅补偿付费会员,引发欧盟消费者协会集体诉讼)。

💡 破局之道:从“被动挨打”到“主动防御”

-

合规前置:把实验室“烧”在认证前

某头部厂商透露,通过预兼容测试可将认证周期缩短40%,采用华邦电子W77Q安全闪存,可提前满足EN 18031-3中“防篡改设计”要求。 -

架构革命:去中心化不是选项,是必然

参考微软Xbox的“混合验证”方案:本地设备存储部分密钥碎片,云端仅保留动态口令,即使服务器被攻破,黑客也无法拼凑完整授权链。

-

AI守门人:让机器自己打“补丁”

某安全厂商的AI模型可基于历史漏洞数据,预测72小时内可能被攻击的路径,自动生成热补丁,在某金融客户实战中,成功拦截98%的渗透测试攻击。

⚠️ 玩家必看:你的设备安全吗?

- 检查固件更新:确保系统版本≥2025-08,旧版存在已知的CVE-2025-53770漏洞;

- 关闭不必要的端口:使用

nmap扫描路由器,若发现22、3389等高危端口开放,立即修改; - 启用双因素认证:索尼的“时间锁+生物识别”双重保险可拦截87%的暴力破解;

- 备份游戏存档:至少保留一份物理拷贝,防止云存档被加密劫持。

🚀 行业启示:合规不是成本,是“护城河”

当欧盟新规倒计时滴答作响,游戏厂商正面临双重抉择:要么投入数亿欧元重构安全体系,要么在2025年8月后退出欧洲市场,但危机中藏着机遇——通过CE RED认证的产品可标注“网络安全认证”标识,某厂商测试显示,该标识能提升32%的消费者信任度,甚至撬动5%的溢价空间。

在数字时代,没有绝对安全的系统,但有不断升级的防御,当你在PS5上按下电源键时,背后是数万行代码的博弈、是跨国法规的碰撞、更是厂商对玩家最基本的承诺——你的游戏时光,值得被守护。🎮🔒

本文由 云厂商 于2025-08-09发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/575502.html

发表评论