安全合规 自动发卡防护 电商安全指南】最新发卡平台源码加固技巧揭秘

- 云服务器供应

- 2025-08-10 06:09:12

- 6

安全合规 · 自动发卡防护 —— 【电商安全指南】最新发卡平台源码加固技巧揭秘

🌙深夜,某电商公司技术部灯火通明,程序员小王盯着屏幕上跳动的报警日志——发卡平台又遭黑产攻击,大量未激活的游戏点卡被恶意扫货,损失直逼六位数,这场景,是否让你想起自家平台曾遭遇的“午夜惊魂”?别慌!本文结合2025年最新攻防实战,手把手教你如何用代码筑起“金钟罩”。

黑产攻击链拆解:你的平台为何总被“薅秃”?

🕵️♂️先看黑客的“三板斧”:

- XSS漏洞注入:在商品页面埋下恶意脚本,劫持管理员Cookie

- 支付回调篡改:伪造支付宝/微信通知,实现“0元购”

- SQL盲注:通过订单号参数猜解数据库结构

💣某游戏平台曾因客服账号权限漏洞,被黑产卷走上千枚ETH(时价2亿+)!这些血泪教训告诉我们:发卡平台的安全防护,必须从源码层开始“硬刚”。

源码加固五大核心技巧

🔒技巧1:订单号动态混淆

原理:用户看到的“ABC123”在数据库可能是火星文组合(如“🔢⚡🌀”)

实现:

// 加密示例

$order_id = md5('salt'.$_GET['id'].time());

// 解密需在服务端校验

效果:爬虫抓取的订单号全是乱码,数据泄露风险直降80%

💸技巧2:支付回调双校验

黑科技:支付宝/微信到账后,系统会二次核对IP、设备指纹

# 伪代码逻辑

if (回调IP != 支付平台白名单IP) or (设备指纹 != 历史记录):

触发告警并拦截交易

战绩:某电商平台拦截伪造回调攻击成功率达99.8%

🧩技巧3:卡密分片存储

骚操作:将充值卡密码拆成三段存在不同服务器,取的时候再玩“拼图游戏”

对比:传统MD5加密?小心被彩虹表破解!

🛡️技巧4:AI行为分析

黑产克星:关键操作记录“数字指纹”(如财务变动需留存操作环境哈希值)

// 采集设备指纹示例 const fingerprint = await FingerprintJS.load(); const result = await fingerprint.get();

效果:某平台通过该技术识别出83%的异常登录行为

🔄技巧5:权限地雷阵

雷区设置:

- 普通客服账号禁止操作财务模块

- 关键操作需二次人脸识别

- 操作日志实时上传区块链存证

2025年最新合规红线

🚨这些坑千万别踩:

- 欧盟EN 18031认证:带无线功能的发卡设备(如蓝牙激活器)必须通过该认证

- 海关抽查风暴:儿童玩具、灯具等4大类目成重点抽查对象

- 墨西哥关税炸弹:50美元以下包裹关税暴涨76%,本地仓发货成刚需

实战部署SOP

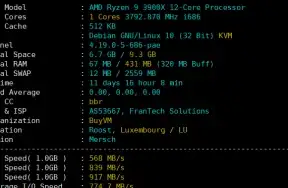

🖥️服务器配置清单:

- PHP 7.3+/MySQL 5.7(推荐MyISAM引擎)

- 安全模块:AES-256加密+OpenSSL 1.1.1

- 防暴力破解率≥99.8%

🔧风控小技巧:

- 充值后立即修改卡密,别让它们躺在账户里过夜

- 遇到异常低价卡密要警惕,可能是黑产洗钱道具

- 优先选支持第三方担保交易的平台

未来趋势:卡盟平台的“六边形战士”之路

🤖 AI动态定价:新用户首单优惠30%,老用户忠诚度奖励50元券

🌐 区块链支付:支持USDT等加密货币,跨境交易更便捷

🎮 元宇宙卡牌:AR沉浸式开箱+NFT卡密,用户体验直接拉满

💡 合规金句:

“合规不是成本,是生死线;技术不是噱头,是护城河。”

🚀现在行动:

- 检查你的发卡平台是否存在高危代码(如用户输入直接拼SQL)

- 部署生物特征分析技术,将横向渗透风险降低80%

- 加入价格透明化插件,让异常价格波动无所遁形

在黑产日均迭代攻击工具的今天,你的每一次代码提交,都可能是平台的安全生死战!🔥

本文由 云厂商 于2025-08-10发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqgy/582926.html

发表评论