网络安全重点★企业TFTPD32应用合规须知!运维规范·实用指南】

- 服务器推荐

- 2025-07-29 06:17:43

- 5

📢【网络安全重点★企业TFTPD32应用合规须知】📢

——🛡️【运维规范·实用指南】🛡️——

🌟 合规新规速递

-

端到端加密强制化

🔒 2025年7月《国家网络身份认证公共服务管理办法》实施,要求企业禁用“消费级软件”处理涉密信息,TFTPD32等工具需升级为支持国密算法(如SM2/SM4)的加密传输模式,否则将面临合规风险! -

最小权限原则

🚫 运维人员操作TFTPD32时,必须遵循“最小权限原则”,- 禁止使用

root账户直接传输文件; - 通过

sudo分配临时权限,并记录操作日志(如Linux的auditd或Windows事件查看器)。

- 禁止使用

-

双因子认证(2FA)

🔐 访问TFTP服务器的账户需绑定硬件密钥(如YubiKey)或手机APP验证码,防止账号被盗用后非法传输文件。

🚨 TFTPD32应用风险与防护

-

安全隐患警示

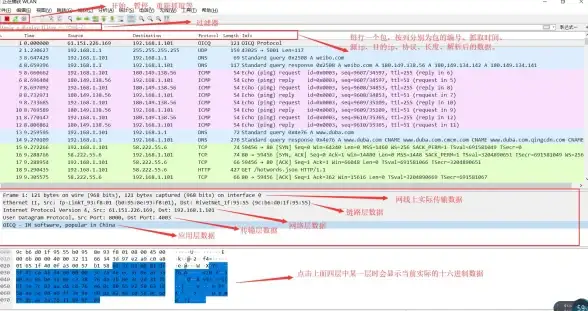

⚠️ TFTP协议默认无加密、无认证,易被利用为攻击跳板:- 案例:某企业因TFTP服务器未隔离,黑客通过嗅探传输文件获取内网权限,导致数据泄露。

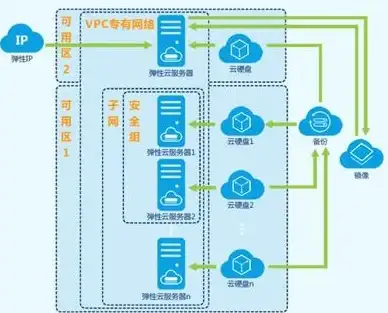

- 合规要求:需部署在网络隔离区(DMZ),并限制访问IP范围。

-

文件传输审计

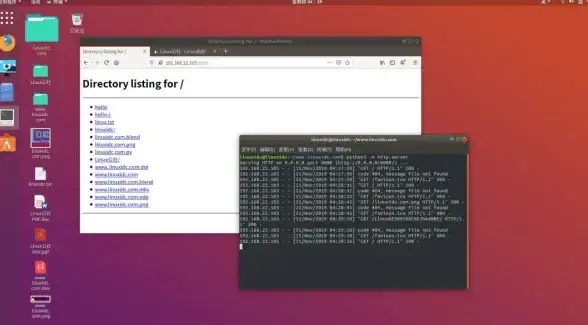

🔍 启用TFTPD32的日志功能,记录所有传输操作:- 格式示例:

[时间] [用户] [IP] [文件] [操作]; - 日志需保存至少180天,并支持通过SIEM工具(如Splunk)实时分析异常行为。

- 格式示例:

-

数据脱敏处理

🕶️ 传输敏感文件(如客户名单、设计图纸)时,需先进行脱敏:- 替换:手机号

138****8000; - 加密:使用GnuPG对文件加密后传输(命令:

gpg -c file.txt)。

- 替换:手机号

🛠️ 运维规范实操指南

-

白名单机制

📋 仅允许授权IP访问TFTP服务:

- 在防火墙设置规则:

允许来自192.168.1.0/24网段的UDP 69端口流量; - 禁用TFTPD32的“匿名访问”功能。

- 在防火墙设置规则:

-

定期安全检查

🔧 每周执行:- 扫描TFTP服务器漏洞(如CVE-2025-XXXX);

- 检查传输文件是否含恶意代码(如Matanbuchus 3.0恶意软件)。

-

应急响应计划

🚨 制定TFTP服务中断预案:- 备份配置文件至加密存储(如LUKS加密磁盘);

- 模拟攻击测试:通过Metasploit发起中间人攻击,验证加密传输是否生效。

📊 合规红利与案例

-

政策激励

💰 湖南对通过等保三级认证的企业减免税收,甘肃补贴合规采购成本的10%。 -

成功案例

🏆 某制造企业通过部署华为云“机密计算平台”,实现TFTP数据与运维人员隔离,即使服务器被攻破,私钥仍安全。

🎯 行动清单

- ✅ 立即检查TFTPD32是否支持TLS加密,否则替换为支持FTPS的工具(如FileZilla Server);

- ✅ 对医疗、金融类文件传输实施“双人审核”,并在文件角落添加免责声明;

- ✅ 运维人员权限“最小化”,核心操作需双重认证(如密码+生物识别)。

🔥 紧急提醒:合规不是选择题,是生存题!把《网络安全法》倒背如流,把等保三级认证刻进DNA,才能把“风险”变“红利”! 🚀

本文由 花拳美曼 于2025-07-29发表在【云服务器提供商】,文中图片由(花拳美曼)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/473601.html

发表评论