服务器攻防实录|揭秘黑客植马套路!企业安全实用指南—服务器安全研究】

- 服务器推荐

- 2025-07-30 16:26:21

- 4

📢【服务器攻防实录】当黑客的木马潜入你的服务器:一场惊心动魄的暗战与防御指南

🔥“凌晨三点,某游戏公司运维小哥的Slack突然狂震——二十台服务器CPU集体飙红,玩家排队掉线,而黑客正通过TeamViewer远程清空数据库……”

这并非电影桥段,而是2025年7月某游戏厂商的真实遭遇,我们结合最新攻防案例,为你揭秘黑客植马套路,并奉上企业级生存指南。

🎣 黑客植马三板斧:从钓鱼到养马的全流程拆解

伪装术:GitHub成最大帮凶

📌 最新案例:某“Lumma Stealer”木马通过GitHub仓库传播,伪装成“Steam皮肤修改器”“ChatGPT内测版”,用户运行后,木马会静默注册系统服务,甚至绕过Windows Defender的实时防护。

⚠️ 警示:7月火绒实验室拦截的样本中,68%伪装成“绿色版软件”,文件名含“免激活”“破解版”等关键词。

生存术:木马的“七十二变”

🔧 攻击者手段:

- 数字转世:在C:\ProgramData目录克隆合法厂商签名,系统重启后自动复活;

- 流量伪装:将C2通信伪装成Windows更新包,流量特征与系统进程高度相似;

- 横向渗透:通过劫持Excel的VBA宏,在财务部电脑植入键盘记录器,再扩散至内网。

收割术:从盗号到勒索的产业链

💰 攻击路径:

盗取Steam账号→关联支付宝→修改加密货币钱包地址→勒索企业支付赎金(否则公开客户数据)。

📊 数据:某电商因员工点击“订单异常”钓鱼邮件,导致30万用户数据泄露,直接经济损失超200万元。

🛡️ 企业防御实操指南:零成本搭建钢铁防线

基础防护:堵住90%的漏洞

1️⃣ 端口封锁

❌ 黑名单:SSH 22端口、RDP 3389端口(开放即遭爆破)

✅ 白名单:仅允许办公IP段访问,禁用密码登录,改用密钥对+双因素认证(2FA)

2️⃣ 软件避坑

❌ 毒瘤清单:某蝶云锁(暗藏后门)、某象防护(免费版放行病毒)

✅ 神器推荐:

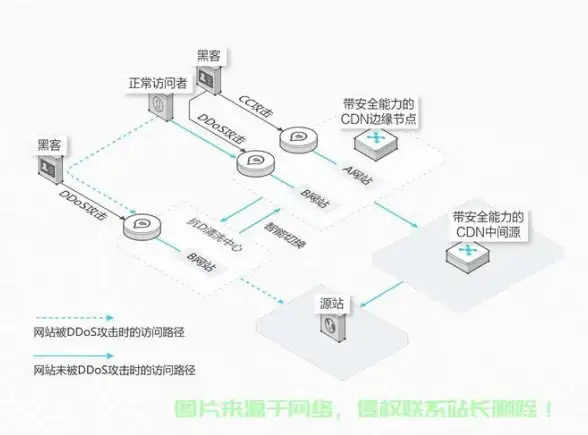

- Nginx防火墙:配置每秒请求限速,拦截DDoS攻击;

- ClamAV魔改版:自定义病毒库,避开官方版后门。

进阶防御:AI+量子加密时代的新战法

🔍 威胁狩猎:

- 部署OSSEC 3.0,接入GPT-5威胁预测,主动拦截未知攻击;

- 使用CrowdSec云防火墙,实时同步全球黑客IP库,自动封禁恶意IP。

🔐 加密升级:

- 数据库传输用TLS 1.3+量子密钥分发,防止被Wireshark破解;

- 代码库部署域智盾,实现文件全生命周期加密,离职员工拷贝即乱码。

应急响应:被入侵后的生死72小时

1️⃣ 隔离溯源

- 立即断开被感染服务器网络,用火绒全盘扫描;

- 检查系统日志,查找“计划任务”“注册表Run键”异常项。

2️⃣ 反制黑客

- 通过蜜罐系统捕获木马样本,反向追踪C2服务器IP;

- 联系域智盾客服,追溯文件外发记录,锁定内鬼。

📌 七月高危预警:这些漏洞必须今天修复!

1️⃣ CVE-2025-20281:思科ISE设备未授权root提权漏洞,影响全球80%金融机构;

2️⃣ CVE-2025-47981:微软Windows远程代码执行漏洞,攻击者可植入后门;

3️⃣ CVE-2025-53770:SharePoint Server身份欺骗漏洞,黑客可伪造管理员权限。

💡 行动清单:

- 升级思科ISE至最新版本,关闭HTTP/HTTPS管理接口;

- 安装微软7月安全补丁,禁用Office宏脚本;

- SharePoint用户立即部署WAF,拦截畸形请求。

🔮 未来预警:2026年安全趋势前瞻

1️⃣ 开源工具革命:商业安全软件License机制将崩溃,价格或下跌70%;

2️⃣ AI联防时代:威胁检测从“基于规则”转向“行为预测”,误报率降至1%以下;

3️⃣ 量子安全迁移:RSA算法面临破解风险,企业需提前部署后量子加密。

📢 转发提醒:你的每一次点击,都可能成为黑客的提款机!

🔒 安全不是成本,而是企业的生命线,从今天开始,给你的服务器穿上防弹衣!

本文由 缓存虚空绘图师 于2025-07-30发表在【云服务器提供商】,文中图片由(缓存虚空绘图师)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/486382.html

发表评论