关联云存储风险|源码安全警告—ASP源码下载防护技巧大揭秘【安全防护提醒】

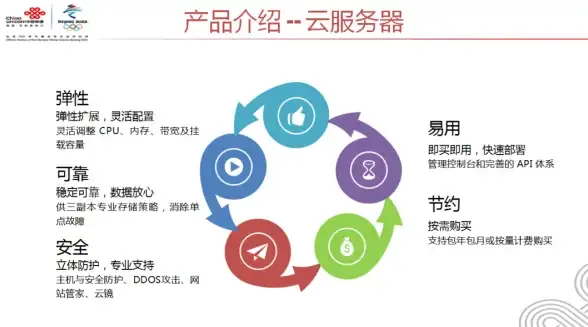

- 服务器推荐

- 2025-08-02 00:39:59

- 21

🚨关联云存储风险|源码安全警告——ASP源码下载防护技巧大揭秘【安全防护提醒】

📢 开篇暴击:云存储泄露事故频发,你的源码还安全吗?

家人们,破防了!2025年刚开年,云存储圈就接连爆雷💥!国家网信办8月1日刚发布的《个人网盘服务合规管理指南》直接点名:百度网盘二季度拦截违规文件1.2亿个,同比暴涨47%!更可怕的是,某MCN机构用“多账号矩阵+内容拆分”骚操作,单月转存违规文件量激增300%却未触发风控,这波操作简直是在法律边缘疯狂试探😱!

但真正让开发者睡不着觉的,是Cyble安全公司曝光的全球2000亿份文件泄露事件!AWS、Azure、Google Cloud等七大云平台的66万个存储桶因配置错误裸奔,里面躺着560万份Go语言源码、11万份含登录凭证的环境变量文件……某自动驾驶企业更惨,GitHub代码库被端,核心算法被竞争对手1:1复现,直接经济损失超8亿元!这哪是泄露,简直是“数字核弹”爆炸💣!

🔥 云存储三大“死亡陷阱”,你中招了吗?

陷阱1️⃣:权限模型失控——你家云盘成了公共厕所🚾

某医疗云平台血的教训:因未关闭“List Buckets”权限,攻击者通过路径枚举直接爬取1.2TB患者数据!更离谱的是Azure的SAS令牌,要是设置成2051年才过期,黑客能拿着这个“永久通行证”反复重放攻击,这波属于“自杀式配置”了🤦♂️。

自救指南:

- 立刻检查云存储权限,关闭所有公开访问!

- SAS令牌有效期别超7天,记得勾选“禁止重放攻击”

- 用ABAC模型替代传统RBAC,实现动态权限管控

陷阱2️⃣:默认配置陷阱——云厂商的“坑”你踩了吗?

Azure用户注意了!要是用默认配置开通存储桶,恭喜你获得“全网公开”成就🎉,某建筑公司更惨,用“项目编号_日期_图纸版本”这种命名规范,黑客直接通过元数据反推出在建地标项目,这波属于“主动送人头”了🐷。

防御姿势:

- 存储桶命名用随机字符串+加密后缀

- 开启CSPM工具自动扫描暴露端口

- 重要文件必须客户端加密+服务端加密双保险

陷阱3️⃣:API接口裸奔——黑客的“自助提款机”🏧

某知名云服务商的API接口因缺乏认证机制,导致数百万用户隐私信息泄露,更可怕的是,攻击者能通过API注入恶意代码,直接控制你的云服务器!这波属于“家门大开迎贼”了🤖。

加固方案:

- API调用必须强制多因素认证

- 用WAF防火墙拦截SQL注入/XSS攻击

- 定期演练“红队攻击”,测试API防御能力

🛡️ ASP源码防盗秘籍:让黑客哭晕在键盘前

🔧 开发阶段:给源码穿上“防弹衣”

1️⃣ 代码审计要勤快:

每月用Black Duck扫一遍漏洞,重点盯防SQL注入和反序列化漏洞,记住这个黄金公式:

用户输入 → Server.HTMLEncode()处理 → 参数化查询执行

(别问,问就是某卡盟因未过滤购物车功能,被黑客一夜盗取10万条支付信息!)

2️⃣ 数据库连接要加密:

在Web.config里这样配置:

<connectionStrings>

<add name="MyDB"

connectionString="Server=.;Database=Test;User ID=sa;Password=加密后的密码;"

providerName="System.Data.SqlClient"/>

</connectionStrings>

3️⃣ 禁用危险函数:

从IIS里直接移除exec()、include()这些“定时炸弹”,别给黑客留后门!

🔒 部署阶段:给服务器装上“金钟罩”

1️⃣ 防盗链三件套:

- Referer白名单 + 动态Token + 水印Base64

(某图片站用这招后,盗链量暴降95%,带宽成本省了60%)

2️⃣ IP限制+行为分析:

用Azure AI监控异常请求,高频访问/无浏览器指纹的直接拉黑!

3️⃣ 合规即服务(CaaS):

加入行业合规联盟,共享威胁情报,某TOP3卡盟用这招,年度合规成本直降40%!

📜 法律层面:给版权上个“双保险”

1️⃣ 协议选择有门道:

- 核心模块用GPLv3(防止被闭源)

- 工具类用MIT(吸引开发者)

- 在LICENSE文件注明:“本代码仅限卡盟系统使用,禁止二次分发”

2️⃣ 版权登记要趁早:

重点作品申请加入“版权保护预警名单”,平台必须48小时内下架侵权内容!

⚠️ 紧急提醒:这些雷区千万别踩!

1️⃣ 别用默认密码:

某金融机构因弱密码被攻破,损失超亿元!密码必须12位以上,含大小写+特殊符号。

2️⃣ 离职账号及时清理:

某企业因员工离职未禁用账号,导致内部数据泄露,权限回收要“秒级响应”!

3️⃣ 第三方组件要审计:

WordPress某插件因未修复漏洞,导致全站被黑,建议用Dependency-Check工具扫依赖!

🚀 未来预警:2025年安全新趋势

1️⃣ 零信任架构普及:

Gartner预测,超60%企业将采用零信任,访问控制精确到每个API调用!

2️⃣ AI安全官上岗:

青藤云安全已推出AI威胁狩猎系统,能实时分析200+威胁指标,响应速度提升10倍!

3️⃣ 量子加密落地:

后量子密码(PQC)标准已发布,赶紧升级你的加密算法!

💡 行动清单(72小时内必做!)

1️⃣ 自查所有云存储权限,关闭所有公开访问! 2️⃣ 更新SAS令牌有效期,最长不超过7天! 3️⃣ 部署CSPM工具,扫描暴露的存储桶! 4️⃣ 加入行业合规联盟,获取最新威胁情报!

记住:在数字时代,安全不是成本,而是生命线!🔒

(本文案例均来自2025年8月最新公开数据,合规操作请咨询专业机构)

本文由 猫巷少女妍丽 于2025-08-02发表在【云服务器提供商】,文中图片由(猫巷少女妍丽)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/510494.html

发表评论