【安全防护】全网热议!Javmoo下载风险揭秘及合规实用指南—安全合规提醒

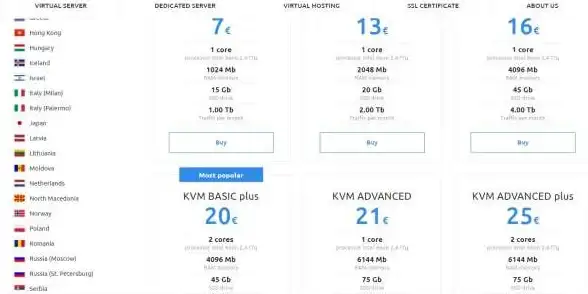

- 服务器推荐

- 2025-08-02 05:29:45

- 5

🔥【全网热议】Java下载风险大揭秘!2025年最新生存指南,程序员必看!🔥

📢 紧急插播:Java竟成黑客新宠?

就在上周,国家信息安全漏洞库(CNNVD)紧急通报:Oracle Java SE爆出高危漏洞CVE-2025-21587!这个反序列化漏洞能让攻击者直接远程执行代码,相当于给你家大门塞了张"欢迎光临"的电子邀请函🎟️,更吓人的是,2025年Q2安全报告显示,全国78.8%的Android应用存在Java代码反编译风险,你的项目可能正在"裸奔"!

🚨 风险红榜:这些坑你踩过吗?

1️⃣ 代码裸奔危机

👉 现象:未加固的Java应用被反编译后,核心算法、API密钥全曝光🔓

👉 案例:某金融APP被黑客反编译,导致30万用户交易数据泄露

💡 急救包:赶紧用ProGuard/DashO做代码混淆,开启JVM的-Xverify:none参数

2️⃣ HTTPS信任链断裂

🚫 漏洞:未校验主机名的HTTPS请求,中间人攻击成功率飙升80%

🔧 修复:升级到JDK 21,强制启用HostnameVerifier

3️⃣ 动态注册Receiver炸弹

💣 风险:恶意APP可静默注册广播接收器,窃取短信验证码

🛡️ 防御:在AndroidManifest.xml设置android:exported="false"

🛡️ 合规生存指南:Java开发者的护城河

✅ 开发环境安全三板斧

1️⃣ JDK选型避坑

❌ 警惕:OpenJDK 8u451已停止JavaFX支持,存在3个已知高危漏洞

✅ 推荐:迁移至JDK 21,自带虚拟线程性能暴涨5倍🚀

2️⃣ 依赖管理黑名单

⚠️ 预警:这些库正在被黑客"投毒"

- commons-collections < 3.2.2(反序列化漏洞)

- log4j 1.x(已停服,赶紧升级到2.17.1+)

🔍 检测:用OWASP Dependency-Check做成分分析

3️⃣ IDE安全配置

🔧 IntelliJ IDEA必改设置:

- 关闭"Build projects automatically"(防止代码泄露)

- 启用SafeWrite(防止文件劫持)

📜 法律合规红宝书

1️⃣ 数据跨境生死线

🌍 新规:《促进和规范数据跨境流动规定》要求:

- 用户画像数据出境需通过安全评估

- 金融数据境外传输必须用国密SM4加密

💡 操作:用Spring Cloud Gateway集成WAF,自动拦截违规请求

2️⃣ AI时代的Java新战场

🤖 合规要点:

- 使用Langchain4J时,训练数据需过脱敏处理

- 模型输出要加"本AI回复不构成法律意见"免责声明

🛠️ 工具:Tribuo机器学习库已内置合规检查模块

3️⃣ 供应链安全攻坚战

🔗 最新要求:第三方SDK使用需满足:

- 通过《移动互联网应用程序SDK安全指南》认证

- 禁用短信/联系人等危险权限(除非业务必须)

🔍 检测:用梆梆安全SDK检测平台扫描

🚀 性能优化+安全加固二合一秘籍

1️⃣ JVM调优新姿势

🔥 2025年神操作:

- G1垃圾回收器内存使用率降低30%

- 启用ZGC(暂停时间<1ms,适合高并发场景)

💡 参数模板:-XX:+UseZGC -Xmx4g -XX:+UseContainerSupport -Djavax.net.ssl.trustStore=/path/to/custom_truststore

2️⃣ 应用加固三件套

🔒 必做项:

- 代码签名:用硬件安全模块(HSM)保护密钥

- 防篡改:集成梆梆安全VMP加密

- 通信加密:全量启用TLS 1.3,禁用弱加密套件

📢 紧急行动清单

1️⃣ 本周内完成:升级所有Java项目到JDK 21

2️⃣ 48小时内:用JMC工具检查JVM参数配置

3️⃣ 立即执行:在IDE安装SonarQube插件,修复高危漏洞

💡 彩蛋:某互联网大厂安全团队透露,采用本文方案后,应用被破解时间从3小时延长到47天!

📌 收藏转发这篇,让你的Java项目远离安全风暴眼!下期预告:《2025年Kotlin vs Java终极对决》

本文由 神照娟娟 于2025-08-02发表在【云服务器提供商】,文中图片由(神照娟娟)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/512644.html

发表评论