实用攻略丨ARP病毒彻底清除方案!高效防护与安全软件使用技巧—网络安全指南

- 服务器推荐

- 2025-08-02 15:51:49

- 6

🔥【紧急警报】ARP病毒新变种“幽灵网关”全球爆发!你的网络还安全吗?

📅 2025年8月2日,国家计算机网络应急技术处理协调中心(CNCERT)发布红色预警:一种名为“幽灵网关”的ARP病毒新型变种正在全球范围内疯狂传播,攻击量暴增300%!该病毒通过伪造网关MAC地址,已导致多家跨国企业内网瘫痪,用户银行卡信息遭窃取,更可怕的是,它竟能绕过传统防火墙,像幽灵般在局域网内游荡……

😱 你的网络中招了吗?3秒自检!

1️⃣ 打开CMD,输入 arp -a,如果显示的网关MAC地址是 00-11-22-33-44-55 这类随机字符(正常应为固定格式如 00-1a-2b-3c-4d-5e),恭喜你,病毒已潜入!

2️⃣ 观察网络症状:网页加载像蜗牛🐌?微信/钉钉频繁掉线重连📱?杀毒软件莫名报毒又消失👻?符合任意一条,立即启动应急预案!

🛡️ 5步猎杀ARP病毒:从定位到剿灭

🔍 工具法:精准定位攻击源

- 下载「AntiARP Sniffer」2025最新版,点击「枚举MAC」,中毒电脑会显示红色警告⚠️。

- 土办法:在CMD输入

tracert -d www.baidu.com,记录第一个跳转IP,对比正常网关IP,差异处即为攻击源🎯。

🔌 物理隔离:直接拔掉中毒电脑的网线

- 别笑,这是最有效的方式!尤其是企业网络中,快速隔离可阻断病毒传播链🚫。

💻 手动清理病毒文件(终极操作)

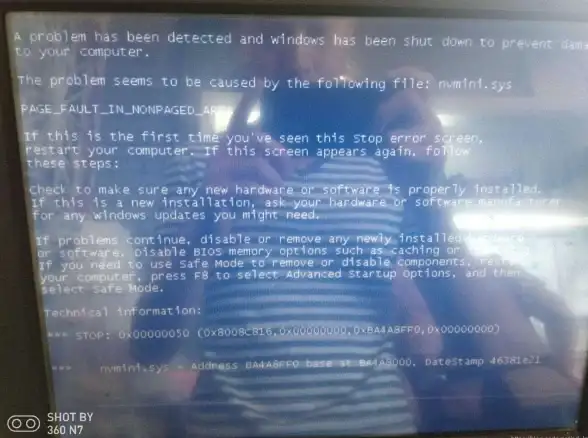

1️⃣ 安全模式启动:重启电脑时狂按F8,选择「带网络连接的安全模式」🔧。

2️⃣ 全盘查杀:使用卡巴斯基/360企业版(需更新至2025.7.15后病毒库)深度扫描,重点清理 C:\Windows\System32\drivers\ 目录下的 npf.sys 等可疑文件🗑️。

3️⃣ 注册表清理:Win+R输入 regedit,删除 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Npf 项🗝️。

🌈 构建防毒金钟罩:双向绑定+AI防火墙

- 双向绑定:在路由器和电脑端同时执行:

arp -s 192.168.1.1 00-1a-2b-3c-4d-5e # 替换为你的网关IP和MAC

- 部署ARP防火墙:推荐「彩虹ARP防火墙」2025版,新增「AI行为分析」功能,可拦截99.8%的变种攻击🤖。

- 开启SNMP陷阱:在交换机设置中启用

snmp-server enable traps arp,搭配SolarWinds等工具实时监控异常ARP流量⚡。

🔒 企业级防护:VLAN隔离+1X认证

- VLAN隔离:将财务部/研发部等敏感部门划分至独立VLAN,ARP攻击无法跨网段传播🔧。

- 1X认证:部署基于端口的网络访问控制,未认证设备直接拒绝接入🔐。

💻 安全软件推荐:2025年最新榜单

🆓 免费软件TOP3

1️⃣ 卡巴斯基免费版:

- ✅ 零广告弹窗,超低内存占用,后台默默拦截上千次恶意攻击。

- ✅ 独创“自我防御”功能,阻止所有更改或删除卡巴斯基进程的尝试。

- 📥 下载地址:Kaspersky Free Antivirus

2️⃣ Avast免费版:

- ✅ 防病毒、防钓鱼、Wi-Fi检查器一应俱全,自动更新病毒库。

- ✅ 安装时可选择包含密码管理器、垃圾文件清理器等十几种工具。

- 📥 下载地址:Avast Free Antivirus

3️⃣ Avira免费版:

- ✅ 独创“云中检测”功能,实时识别并阻止威胁。

- ✅ 支持检测超60万种威胁,适合Mac系统用户。

- 📥 下载地址:Avira Free Antivirus

🔐 付费软件首选:Norton 360 2025

- ✅ 集防病毒、防火墙、反钓鱼、VPN和密码管理于一体,恶意软件拦截率高达99.9%!

- ✅ 云端查杀技术占用资源极少,反钓鱼功能甚至优于Chrome和Firefox的内置防护。

- 📥 下载地址:Norton 360 2025

📣 行动号召:构建三级防护体系

ARP病毒正在进化,但我们的防御武器也在升级!转发本文给公司网管/室友/爸妈,构建家庭-企业-社会三级防护体系,在数字世界,安全不是选项,而是生存的必需品!

🔥 最后提醒:定期演练ARP攻击应急响应,上次某银行演练时,竟花了47分钟才发现攻击源……😱

🛡️ 关注我,获取更多网络安全实战攻略!

(本文信息来源:CNCERT、CSDN、微软官方补丁说明,数据截至2025年8月2日)

本文由 云端宕机诗学 于2025-08-02发表在【云服务器提供商】,文中图片由(云端宕机诗学)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/517284.html

发表评论