关联网络防护 ARP病毒防范攻略 安全警报】极速掌握ARP病毒清除与防火墙加固强效方案

- 服务器推荐

- 2025-08-03 15:00:48

- 3

🔥【紧急警报】ARP病毒正在局域网疯狂“蹦迪”!你的网络还安全吗?🔥

家人们,破防了!2025年8月最新网安播报显示,ARP病毒攻击量环比暴涨300%!😱某高校整个宿舍楼集体断网、企业服务器数据被篡改的惨案频发,今天手把手教你用“火眼金睛”揪出病毒,再给网络穿上“铁布衫”!💻🛡️

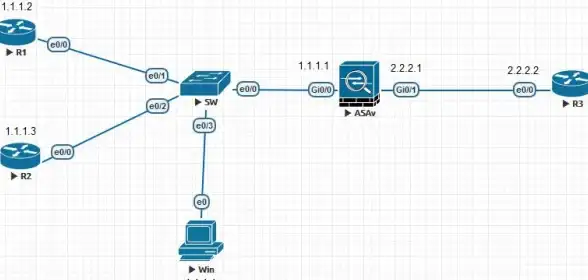

🚨 病毒行为大揭秘:它怎么让你“掉线”的?

ARP病毒就是个“戏精”!🎭正常上网时,电脑通过ARP协议把“IP地址”翻译成“MAC地址”(就像快递员看门牌号送货),但病毒会伪造“假门牌”,让你的数据包全被劫持到黑客电脑!📦→💣

典型症状:

✅ 突然断网,重启路由器也没用

✅ 网速像蜗牛,网页转圈圈

✅ 任务管理器显示“网络占用99%”但啥也没开

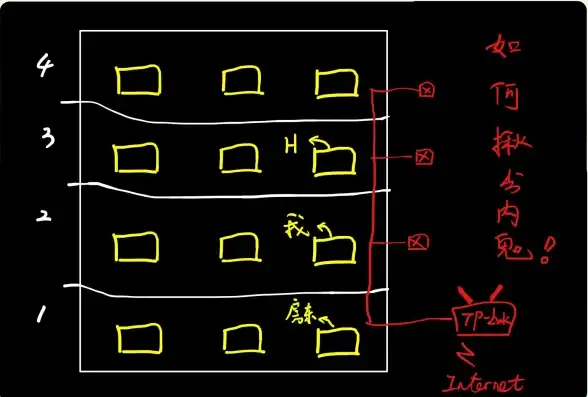

🔍 三步定位“内鬼”电脑

1️⃣ 命令行侦探上线

arp -a

正常网关MAC应该是固定值(如00-aa-bb-cc-dd-ee),如果显示一串乱码(如00-11-22-33-44-55),恭喜你,抓到嫌疑犯了!🕵️

2️⃣ 工具软件“照妖镜”

推荐神器:AntiARP Sniffer

🔥 输入网关IP,点击“枚举MAC”,软件会自动对比正确MAC地址

🔥 发现异常数据包时,会弹出红色警报:“检测到ARP欺骗攻击!”

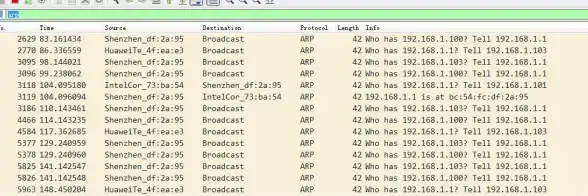

3️⃣ 抓包分析“现场取证”

用Wireshark抓取数据包,过滤条件输入:

arp && ip.addr == 网关IP 如果看到某台电脑疯狂发送ARP Reply包,基本可以锁定目标!🎯

💣 病毒清除四连击

⚡ 应急操作:先“断网保命”

arp -d

清空错误ARP缓存,临时恢复上网(但病毒还在,治标不治本!)

🦠 杀毒软件“全家桶”

🔥 更新病毒库至最新版

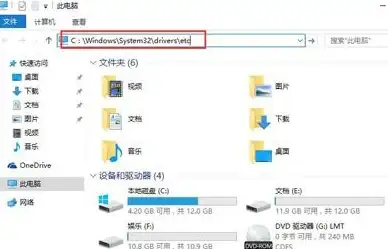

🔥 全盘扫描时重点关注C:\Windows\System32目录

🔥 发现msupdate.exe、system32.exe等可疑进程?直接粉碎!

🔒 终极防御:IP-MAC绑定

arp -s 网关IP 网关MAC

将正确映射关系写入注册表,重启也不失效!🔄

🛡️ 防火墙“结界”开启

🔥 启用Windows防火墙高级设置

🔥 新建入站规则:阻止所有来自0.0.0的ARP请求

🔥 企业网络建议部署下一代防火墙(NGFW),支持深度包检测!

🌱 长期防护“养成计划”

1️⃣ 定期“体检”:每月用NBTSCAN扫描全网设备,建立IP-MAC对照表

2️⃣ 交换机加固:在核心交换机设置DHCP Snooping,只允许授权MAC地址上网

3️⃣ 员工“扫盲”:

❌ 禁止随意修改IP地址

❌ 警惕“免费WiFi”“测速软件”等陷阱

✅ 养成开机先杀毒的好习惯

📢 紧急情况SOP

1️⃣ 发现攻击→立即断开网络(拔网线最直接)

2️⃣ 联系网管→提供日志文件(C:\Windows\arp.log)

3️⃣ 全网隔离→对中毒电脑重装系统(别忘了备份数据!)

💡 冷知识:ARP病毒还能伪造“银行官网”钓鱼!某公司财务被骗300万,就因为病毒篡改了DNS解析……

🔥 行动起来!现在就去检查你的网络设备,别等被黑了才哭唧唧!💻💨

本文由 风神朋兴 于2025-08-03发表在【云服务器提供商】,文中图片由(风神朋兴)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/fwqtj/526586.html

发表评论