远程连接 安全登录 ssh登录命令详解-SSH登录命令简介

- 问答

- 2025-07-31 04:38:59

- 9

远程连接 | 安全登录 | SSH登录命令详解

场景引入:当你在咖啡厅突然需要访问公司服务器...

"小王正坐在街角的咖啡厅享受下午茶,突然手机响起——是运维组的紧急消息,线上服务器出了点小状况需要立即处理,他掏出笔记本电脑,连上咖啡厅WiFi,指尖在键盘上敲下一串神秘命令,几秒钟后就安全地连上了公司内网的服务器..."

这就是SSH的魔力!无论你身处何地,只要有网络,就能安全地远程访问和管理服务器,今天我们就来深入聊聊这个IT人必备的神器。

SSH到底是什么?

SSH全称Secure Shell(安全外壳协议),是一种加密的网络传输协议,诞生于1995年,用来替代不安全的Telnet等明文传输协议,想象它就像是你和服务器之间的加密隧道,所有经过这条隧道的数据都被严密保护,防止被窃听或篡改。

截至2025年,SSH已成为远程服务器管理的绝对主流方式,几乎所有Linux服务器和绝大多数网络设备都支持SSH访问。

最基础的SSH登录命令

最基本的SSH登录命令格式非常简单:

ssh 用户名@服务器地址

举个实际例子,如果你想以用户"admin"的身份登录IP为192.168.1.100的服务器:

ssh admin@192.168.1.100

执行后,系统会提示你输入密码(注意:输入密码时不会有任何显示,这是正常的安全设计),验证通过后就会出现远程服务器的命令行界面了!

SSH命令的实用参数详解

指定端口连接

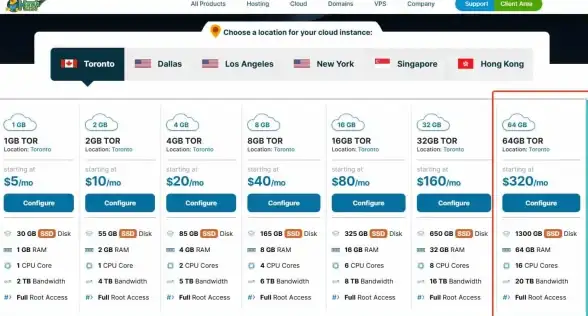

默认SSH使用22端口,但出于安全考虑,很多管理员会修改默认端口,这时就需要用-p参数指定端口号:

ssh -p 2222 admin@192.168.1.100

使用密钥登录(免密码)

比密码更安全的登录方式是使用SSH密钥对,首先生成密钥:

ssh-keygen -t rsa -b 4096

然后把公钥(~/.ssh/id_rsa.pub)内容复制到服务器的~/.ssh/authorized_keys文件中,之后登录就可以用-i参数指定私钥:

ssh -i ~/.ssh/my_private_key admin@192.168.1.100

执行远程命令后立即退出

有时我们只需要在远程服务器上执行一个命令就退出,可以这样:

ssh admin@192.168.1.100 "ls -l /var/log"

启用压缩(慢速网络适用)

在网速较慢时,可以使用-C参数启用压缩:

ssh -C admin@192.168.1.100

详细调试模式

遇到连接问题时,-v参数(verbose)能显示详细连接过程:

ssh -v admin@192.168.1.100

最多可以用三个-v获取更详细的信息。

SSH登录的进阶技巧

使用别名简化连接

在~/.ssh/config文件中添加以下内容:

Host myserver

HostName 192.168.1.100

User admin

Port 2222

IdentityFile ~/.ssh/my_private_key之后只需要输入简单命令就能连接:

ssh myserver

保持连接不断开

网络不稳定时,可以在config中添加以下配置防止连接超时:

Host *

ServerAliveInterval 60

ServerAliveCountMax 3通过跳板机连接内网服务器

有时需要先登录跳板机,再连接内网服务器,可以使用-J参数:

ssh -J jumpuser@jumpserver:2222 internaluser@internalserver

SSH安全最佳实践

- 永远禁用root直接登录:修改/etc/ssh/sshd_config中的

PermitRootLogin为no - 使用密钥而非密码:密钥比密码安全得多

- 定期更新SSH版本:老版本可能有已知漏洞

- 限制可登录用户:通过

AllowUsers设置白名单 - 启用两步验证:结合Google Authenticator等工具

常见问题排查

问题1:连接被拒绝(Connection refused)

- 检查服务器SSH服务是否运行:

sudo systemctl status sshd - 检查防火墙设置

- 确认端口是否正确

问题2:权限太开放(Permissions are too open) 私钥文件权限应该设置为600:

chmod 600 ~/.ssh/id_rsa

问题3:主机密钥变更警告(WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED) 这可能表示服务器密钥真的被更换了,也可能是中间人攻击,确认无误后可以删除~/.ssh/known_hosts中对应的条目。

SSH就像是一把通往远程服务器的安全钥匙,掌握了它,你就能在任何地方高效工作,从简单的密码登录到复杂的密钥配置,再到各种实用参数,SSH的强大功能值得每个技术人员深入掌握,下次当你在咖啡厅、机场或家里需要紧急处理服务器问题时,这些SSH技巧一定能派上大用场!

能力越大责任越大,使用SSH时请务必遵循安全最佳实践,保护好你的数字钥匙。

本文由 贵嘉福 于2025-07-31发表在【云服务器提供商】,文中图片由(贵嘉福)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/491390.html

发表评论