上一篇

加密技术|安全防护 php文件解密方法及php文件解密原理解析

- 问答

- 2025-08-02 04:58:39

- 2

加密技术 | 安全防护:PHP文件解密方法及原理解析

最新动态

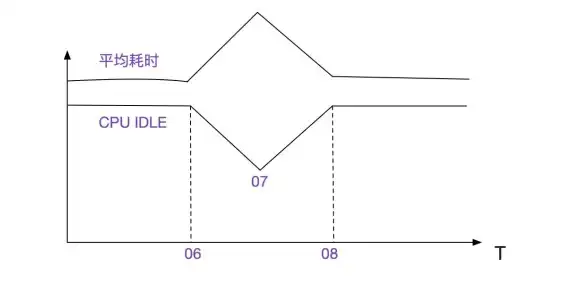

2025年8月,网络安全机构发布报告称,针对PHP应用的恶意攻击同比增长30%,其中加密型后门程序占比显著上升,许多开发者因缺乏对加密PHP文件的了解,导致服务器被入侵后难以排查问题,掌握PHP文件解密技术,已成为运维和开发人员的必备技能之一。

PHP文件为什么会被加密?

PHP文件加密通常出于两种目的:

- 商业保护:防止源代码被竞争对手窃取,比如付费系统的核心逻辑。

- 恶意隐藏:黑客入侵后加密后门文件,避免被杀毒软件扫描或管理员手动检查。

常见的加密方式包括:

- 代码混淆(如使用

eval(gzinflate(base64_decode()))嵌套) - Zend Guard等商业加密工具

- 自定义加密算法

PHP文件解密基本原理

解密的核心思路是还原加密过程的逆向操作。

- Base64编码 → 用

base64_decode()还原 - Gzip压缩 → 用

gzinflate()解压 - eval动态执行 → 替换为

echo或print_r输出明文

如果是商业加密工具(如Zend Guard),则需要特定解码器或运行时环境配合。

实战:手动解密一段加密PHP代码

假设遇到以下加密代码:

<?php eval(gzinflate(base64_decode('S0lNSk...'))); ?>

解密步骤:

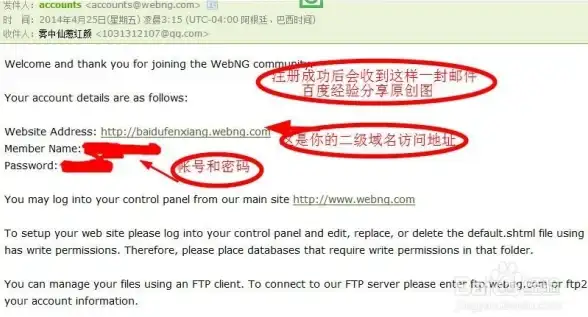

-

提取加密内容

复制base64_decode()括号内的字符串(如S0lNSk...)。 -

Base64解码

$code = base64_decode('S0lNSk...'); file_put_contents('decoded.gz', $code); // 保存为.gz文件 -

Gzip解压

用命令行工具或PHP的gzinflate():gzip -d decoded.gz

或直接在PHP中:

$plainCode = gzinflate($code); echo $plainCode; // 输出解密后的代码

-

处理动态执行

如果解密后仍有eval(),替换为echo。

自动化工具辅助解密

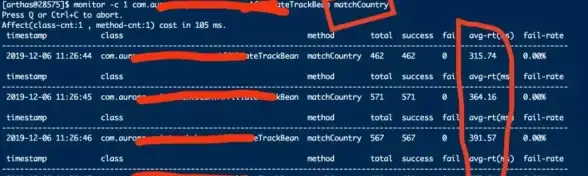

手动解密复杂文件效率低,推荐工具:

- PHP Decoder:针对常见混淆代码一键还原

- Blackfire:动态跟踪代码执行流程

- 专业反编译工具(如Zend Guard官方解码器,需授权)

注意:解密他人代码需遵守法律,商业软件逆向可能涉及侵权。

如何防止PHP代码被恶意解密?

- 多层加密:组合Base64、RSA、自定义算法

- 禁用敏感函数:在

php.ini中限制eval、exec等 - 定期审计:检查服务器是否有异常加密文件

- 使用OPcache:缓存编译后的脚本,降低可读性

PHP文件解密既是安全防护手段,也可能被滥用,理解其原理能帮助开发者保护自身代码,同时快速应对黑客攻击,2025年,随着AI辅助代码分析的普及,加密与解密的对抗将更加激烈,保持技术更新至关重要。

(本文信息参考截至2025年8月公开技术文档及安全社区讨论)

本文由 鄢可儿 于2025-08-02发表在【云服务器提供商】,文中图片由(鄢可儿)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/512415.html

发表评论