分布式锁|并发控制 Redis服务端加锁机制解析,解决多线程并发问题的方法与原理

- 问答

- 2025-08-02 21:02:09

- 5

Redis加锁机制深度解析

场景引入:抢购活动的技术噩梦

"双十一"凌晨,小张的电商团队正准备上线一款限量版球鞋,技术团队信心满满,却在开售瞬间遭遇了系统崩溃——同一双鞋被卖给了100个不同的用户,库存直接变成了负数,客服电话被打爆,技术团队连夜排查,最终发现问题出在并发控制上:当大量请求同时涌入时,系统无法保证"一个商品只能被一个用户购买"这一基本逻辑。

这种场景下,我们需要一种强大的机制来协调不同服务器、不同线程对共享资源的访问——这就是分布式锁的用武之地,而Redis,凭借其高性能和丰富的数据结构,成为了实现分布式锁的热门选择。

为什么需要分布式锁?

在单机应用中,我们可以用Java的synchronized关键字或者ReentrantLock来解决并发问题,但在分布式系统中,情况变得复杂:

- 多台服务器上的多个JVM,各自的锁互不可见

- 网络延迟和不可靠性增加了协调难度

- 服务的高可用需求不允许单点故障

传统单机锁就像小区里每家自己装的门锁,而分布式锁则是整个小区的门禁系统——它需要让所有住户(服务器)都认可同一套准入规则。

Redis实现分布式锁的核心原理

基础版:SETNX命令

Redis最简单的锁实现基于SETNX(SET if Not eXists)命令:

SETNX lock_key unique_value

当key不存在时设置成功返回1,否则返回0,获取锁的客户端执行操作后,通过DEL命令释放锁。

但这种实现有几个致命缺陷:

- 客户端崩溃可能导致锁永远不释放(死锁)

- 没有锁超时机制

- 非原子性操作可能导致竞态条件

改进版:SET with NX和EX

Redis 2.6.12后,SET命令支持NX和EX选项,可以原子性地实现带超时的锁:

SET lock_key unique_value NX EX 30

这条命令意思是:只有当lock_key不存在时(NX)才设置,并设置30秒过期时间(EX),value设置为客户端的唯一标识。

释放锁时需要先GET判断value是否匹配,再DEL删除,这需要Lua脚本保证原子性:

if redis.call("get",KEYS[1]) == ARGV[1] then

return redis.call("del",KEYS[1])

else

return 0

end

高级特性:Redlock算法

在Redis集群环境下,为了避免主从切换导致锁失效,Redis作者提出了Redlock算法:

- 获取当前时间(毫秒)

- 依次向N个独立的Redis节点请求锁(使用相同的key和随机value)

- 当从大多数(N/2+1)节点获取锁成功,且总耗时小于锁有效期,才算获取成功

- 锁的实际有效时间 = 初始有效时间 - 获取锁总耗时

- 释放锁时向所有节点发送删除请求

虽然Redlock解决了单点故障问题,但也带来了性能开销和实现复杂度,需要根据业务场景权衡使用。

Redis分布式锁的典型问题与解决方案

锁续约问题

当业务操作时间超过锁的超时时间,可能导致其他客户端获取锁,造成多个客户端同时进入临界区。

解决方案:

- 合理设置超时时间(通常比平均业务时间长20-30%)

- 实现"看门狗"机制,后台线程定期检查并延长锁时间(Redisson等客户端已实现)

锁误删问题

客户端A获取锁后因长时间GC暂停,锁超时后被客户端B获取,当A恢复后可能会误删B的锁。

解决方案:

- 每个锁设置唯一随机value作为客户端标识

- 释放锁时严格校验value匹配(通过Lua脚本保证原子性)

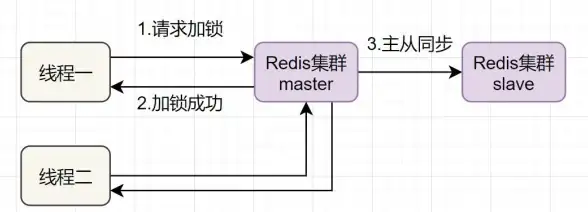

集群脑裂问题

在主从架构中,当主节点宕机但未将锁信息同步到从节点时,可能导致锁状态不一致。

解决方案:

- 使用Redlock等多节点算法

- 权衡一致性与可用性,必要时牺牲部分可用性

Redis分布式锁的最佳实践

- 锁命名规范:使用业务前缀,如"order:pay:lock:{orderId}",避免冲突

- 超时设置:根据业务操作平均耗时设置,通常5-30秒

- 重试策略:设置合理的重试次数和间隔(如3次,间隔100ms)

- 锁释放:务必在finally块中释放,避免死锁

- 监控报警:对锁等待时间、获取失败率等指标进行监控

示例Java代码(使用Redisson客户端):

// 获取锁对象

RLock lock = redissonClient.getLock("order:pay:lock:" + orderId);

try {

// 尝试加锁,最多等待100ms,锁持有时间30s

boolean isLocked = lock.tryLock(100, 30000, TimeUnit.MILLISECONDS);

if (isLocked) {

// 执行业务逻辑

processOrder(orderId);

}

} catch (InterruptedException e) {

Thread.currentThread().interrupt();

} finally {

// 释放锁

if (lock.isHeldByCurrentThread()) {

lock.unlock();

}

}

Redis锁与其他方案的对比

| 方案 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| Redis锁 | 性能高、实现简单 | 强一致性保证较弱 | 高并发、允许偶尔冲突 |

| Zookeeper | 强一致性、可靠性高 | 性能较低、实现复杂 | 金融交易等强一致性场景 |

| 数据库锁 | 无需额外组件 | 性能差、容易死锁 | 低并发、已有数据库依赖 |

Redis分布式锁以其简单、高效的特性,成为了处理分布式并发问题的利器,但在实际应用中,我们需要充分理解其原理和局限,根据业务场景选择合适的实现策略,没有完美的解决方案,只有最适合当前场景的权衡选择。

当你的系统面临高并发挑战时,不妨从这几个维度思考:

- 并发量有多大?Redis锁通常能支持万级QPS

- 业务对一致性的要求有多严格?允许秒级的不一致吗?

- 系统能否容忍偶尔的锁失效?是否有补偿机制?

技术选型就像选择锁具——银行金库需要指纹、虹膜多重认证,而你家卧室可能一把普通钥匙就够了,理解业务需求,才能选择最合适的"锁"。

本文由 赫涉 于2025-08-02发表在【云服务器提供商】,文中图片由(赫涉)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/519589.html

发表评论