微软|云服务 微软发布初步分析报告,详解云服务故障原因

- 问答

- 2025-08-04 09:55:35

- 4

微软云服务“翻车”记:一次宕机引发的蝴蝶效应 🌀

早上9点,程序员小李的咖啡还没喝完,办公室突然炸开了锅——客户系统集体掉线,后台一片飘红,屏幕上的错误提示像病毒般蔓延:“无法连接Azure云服务”,同一时间,纽约、伦敦、东京的科技论坛瞬间被#微软云崩了#刷屏……

🛠️ 故障回顾:全球服务“闪崩”90分钟

据微软2025年8月发布的初步报告,这场波及全球的云服务中断始于UTC时间8月12日23:07,持续近1.5小时,核心故障点出在Azure身份验证系统:一个用于更新安全证书的自动化脚本意外触发旧版代码,导致全球身份验证节点如多米诺骨牌般连锁崩溃 😱。

影响范围:

✔️ 微软365全家桶(Teams、Outlook瘫痪)

✔️ Xbox云游戏存档同步失败

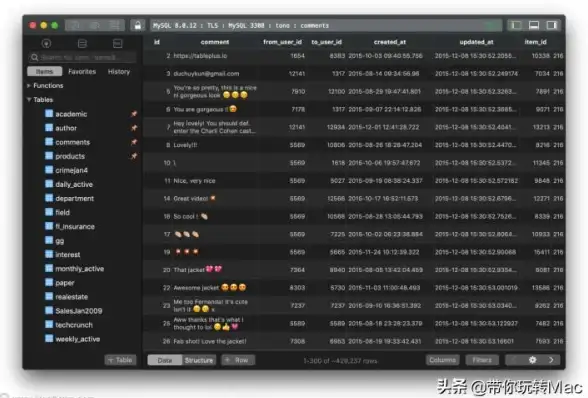

✔️ 部分企业客户数据库“失联”

网友吐槽:“上一秒还在改PPT,下一秒连登录界面都404了…💻⚡”

🔍 深度拆解:蝴蝶翅膀如何掀起风暴?

微软工程师在报告中还原了故障链条:

1️⃣ 脚本“穿越”bug

本应仅针对测试环境的证书更新脚本,因版本兼容性问题误操作了生产环境服务器,而监控系统竟未识别这一越权行为 🚨。

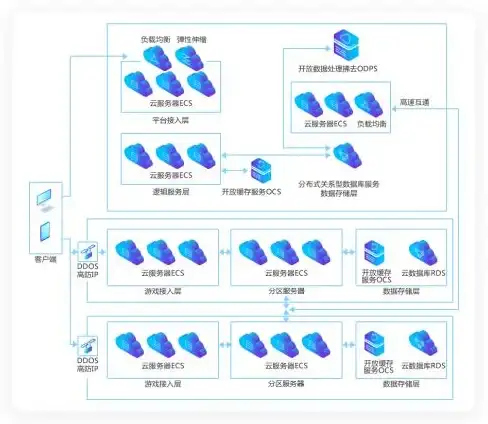

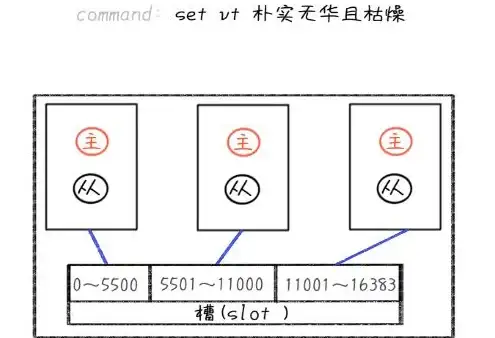

2️⃣ 冗余设计失效

尽管Azure采用多地备份机制,但身份验证层的单点依赖未被充分隔离,故障瞬间跨区域扩散 🌐➡️💥。

3️⃣ 人为响应延迟

运维团队最初误判为“局部网络波动”,直到15分钟后才启动全局应急预案——这期间用户重试请求进一步加剧了系统拥堵 🐌。

💡 微软的“后悔药”与用户启示

微软CEO纳德拉在事后致歉中承诺:“将投入20亿美元升级云架构”,具体措施包括:

✅ 引入AI驱动的异常行为实时检测

✅ 拆分身份验证模块的物理依赖

✅ 每月公开“压力测试”直播(网友:建议改名《Azure极限求生》📢)

给企业的血泪建议:

📌 多云备份别偷懒!某客户因同时接入AWS躲过一劫

📌 定期演练灾难恢复,别等崩了才翻应急预案手册

🌤️ 后记:云时代的脆弱与韧性

这次宕机暴露了即使巨头如微软,云服务仍如“数字电网”般牵一发而动全身,好在故障后的48小时内,微软已为受影响客户发放了服务抵扣券(虽然用户调侃:“不如赔我精神损失费”😅)。

正如报告结尾所写:“每一次故障都是通往更可靠系统的台阶。” 只是下次,台阶别太陡了行吗? 🙏

(本文信息综合微软2025年8月技术报告及公开声明)

本文由 隽娟巧 于2025-08-04发表在【云服务器提供商】,文中图片由(隽娟巧)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/533760.html

发表评论