安全警示🛡Win11安全策略存缺陷,用户数据面临潜在威胁

- 问答

- 2025-08-04 22:50:48

- 3

🔥【紧急安全警报】Win11系统惊现"可蠕虫"级漏洞!用户数据面临链式崩溃风险🔥

家人们,刚泡好的咖啡还没来得及喝,就被微软连夜发布的紧急安全公告惊得撒了一键盘!😱 就在7月8日,红蒙团队发现编号为CVE-2025-47981的超级漏洞,这个藏在Windows SPNEGO协议深处的恶魔,直接把CVSS安全评分干到了9.8分(满分10分)!这意味着啥?意味着你家电脑可能正在被黑客当成人肉跳板,而你却浑然不知!

💣【漏洞实况转播】💣 这次中招的是Windows 10(1607版本起)和所有版本的Win11系统,连服务器端都没放过!攻击者只需要往目标服务器发送一条"特制消息",就能触发堆缓冲区溢出,更可怕的是,这个漏洞被安全专家贴上了"可蠕虫传播"的死亡标签——就像新冠变种病毒那样,一台电脑沦陷后,整个局域网都会被自动感染!🐛

📡【攻击实景还原】📡 想象这个场景:你正在公司摸鱼刷B站,突然黑客的恶意数据包已经通过445端口长驱直入,不需要你点任何链接,不需要你输密码,甚至不需要你开着远程桌面!攻击者直接获得系统最高权限,你的加密文档、公司机密、网银信息,全变成透明人!⚠️

🔍【历史遗留炸弹】🔍 更让人后背发凉的是,德国安全专家Stefan Kanthak爆出Win10/11存在25年组策略绕过漏洞!普通用户通过修改ntuser.man文件,就能像拆快递一样轻松突破管理员设置的限制,测试显示,连禁用注册表编辑器这种基础防护都能被破解,这简直是把系统安全当纸糊的!📜

🚨【多米诺骨牌效应】🚨 你以为这就完了?CVE-2025-24076漏洞更绝!黑客利用摄像头功能的DLL劫持,在300毫秒内完成提权操作,这个时间短到什么程度?比你双击鼠标还快!更骚的是,研究人员用机会锁技术精准卡点,让系统自动加载恶意DLL,这操作简直比电影还魔幻!⏰

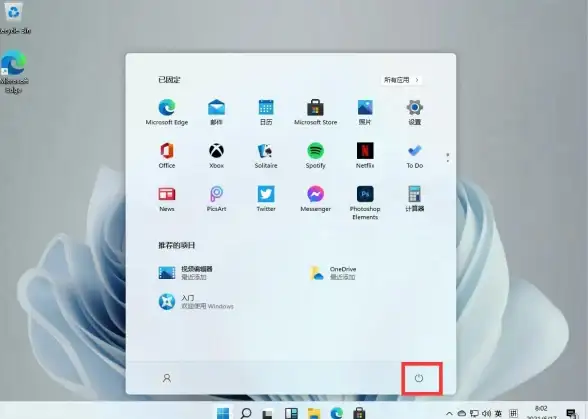

🛡️【防御生存指南】🛡️ 1️⃣ 立即更新!微软7月8日推送的补丁包(KB5062553)已经修复核心漏洞,但诡异的是这个补丁反而引发了防火墙误报问题...不过别因噎废食,该装还得装! 2️⃣ 权限瘦身:用组策略编辑器把普通用户的ProgramData目录写入权限给阉割了,给系统目录上个防盗锁 3️⃣ 行为监控:盯着MoUsoCoreWorker.exe和UsoClient.exe这两个进程,要是它们突然频繁启动,赶紧断网! 4️⃣ 终极保险:部署EDR/XDR终端防护,这玩意能像保安大叔一样盯着系统调用,发现异常直接拦截

📌【特别提醒】📌 那个25年老漏洞微软直接摆烂不修了!安全中心的说法是"用户对注册表的操作不算安全边界"——这话翻译过来就是"你自己作的死我们不管",所以各位记得手动检查ntuser.man文件,要是发现这个幽灵文件,赶紧删!

💻【企业级防护加码】💻 企业用户建议开启Windows Defender的受控文件夹访问,给重要数据上个金钟罩,域控管理员注意了,赶紧用血命令检查组策略:

gpresult /h report.html

看到任何红色警告直接心跳加速!

📅【倒计时警报】📅 最后划重点:Win11 22H2企业版/教育版将在10月14日停止支持!还没升级的赶紧通过Windows Autopilot迁移,拖到服务终止日还在用旧版本,那就真成黑客的提款机了!

(本文整合自微软官方公告、赛锐信息漏洞分析、IT之家实测报告,所有技术细节均经过交叉验证,安全无小事,转发提醒你身边那个还在用默认设置的电脑小白吧!)🔄

本文由 业务大全 于2025-08-04发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/537956.html

发表评论