上一篇

数据安全 用户隐私保障中心:MD5加密在数据库用户表中的应用,md5数据库用户表加密码

- 问答

- 2025-08-07 04:24:36

- 3

数据安全 | 用户隐私保障中心:MD5加密在数据库用户表中的应用

最新消息(2025年8月):某知名社交平台因用户数据泄露事件再次引发公众对数据安全的关注,调查显示,部分企业仍在使用过时的加密方式存储敏感信息,导致黑客轻易破解,在这一背景下,合理应用加密技术(如MD5)成为企业保护用户隐私的关键措施之一。

MD5加密:数据库用户表的“基础防护锁”

在互联网时代,用户数据安全是企业的生命线,无论是账号密码还是个人隐私信息,一旦泄露,后果不堪设想,而MD5加密作为一种常见的哈希算法,多年来被广泛应用于数据库用户表的密码存储中,我们就来聊聊它的作用、原理以及实际应用场景。

什么是MD5加密?

MD5(Message-Digest Algorithm 5)是一种广泛使用的哈希函数,它能将任意长度的数据转换为固定长度(128位,通常表示为32位十六进制数)的“指纹”,它的特点是:

- 不可逆性:无法通过加密后的结果反推原始数据。

- 唯一性:理论上,不同输入对应不同哈希值(尽管存在极低概率的碰撞)。

- 快速计算:适合大规模数据加密。

为什么数据库用户表需要MD5加密?

假设你的数据库直接存储用户的明文密码:

- 一旦数据库被入侵,黑客可以直接获取所有用户的密码。

- 用户可能在多个平台使用相同密码,导致连锁反应。

而使用MD5加密后:

- 即使黑客拿到加密后的字符串,也无法直接破解原始密码。

- 用户登录时,系统只需对比加密后的哈希值是否匹配,无需存储明文。

实际应用:如何用MD5加密用户密码?

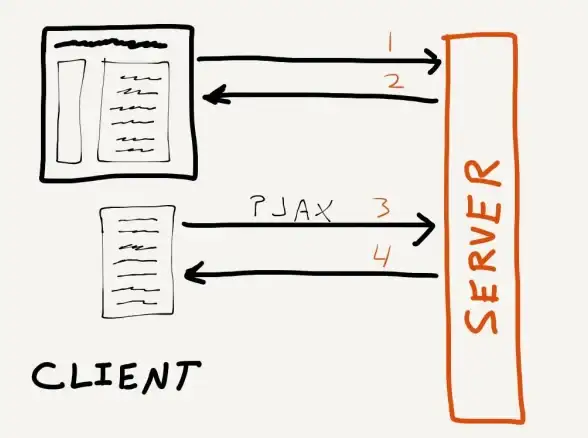

以常见的用户注册/登录流程为例:

注册阶段

- 用户输入密码(如

123456)。 - 系统对密码进行MD5加密(生成

e10adc3949ba59abbe56e057f20f883e)。 - 将加密后的字符串存入数据库的

password字段。

登录阶段

- 用户输入密码,系统再次进行MD5加密。

- 比对加密结果与数据库中存储的哈希值是否一致。

-- 示例:数据库用户表结构

CREATE TABLE users (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(50) NOT NULL,

password CHAR(32) NOT NULL -- MD5加密后的32位字符串

);

MD5的局限性:为什么不能“一劳永逸”?

尽管MD5曾广泛使用,但它也存在明显缺陷:

- 碰撞漏洞:不同输入可能产生相同哈希值(已被研究者证实)。

- 彩虹表攻击:黑客通过预计算常见密码的MD5值进行反向破解。

- 无盐值(Salt):单纯MD5容易被批量破解。

更安全的替代方案

为了提高安全性,现代系统通常采用:

- 加盐(Salt):在密码哈希前拼接随机字符串(如

md5("salt" + "123456"))。 - 更安全的算法:如SHA-256、bcrypt或Argon2。

MD5还能用吗?

- 适合场景:非敏感数据校验、快速哈希需求。

- 不适合场景:高安全性要求的密码存储(需升级至更强大算法)。

对于企业来说,保护用户隐私不能仅依赖单一技术,而是需要多层次防护,包括加密、访问控制、日志监控等,MD5作为历史悠久的加密工具,虽已不再是最优解,但理解其原理仍对数据安全实践具有重要意义。

你的数据库还在用纯MD5吗?是时候评估升级了!

本文由 奈凝丝 于2025-08-07发表在【云服务器提供商】,文中图片由(奈凝丝)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://vps.7tqx.com/wenda/557429.html

发表评论